10.5 VLAN和DHCP攻击

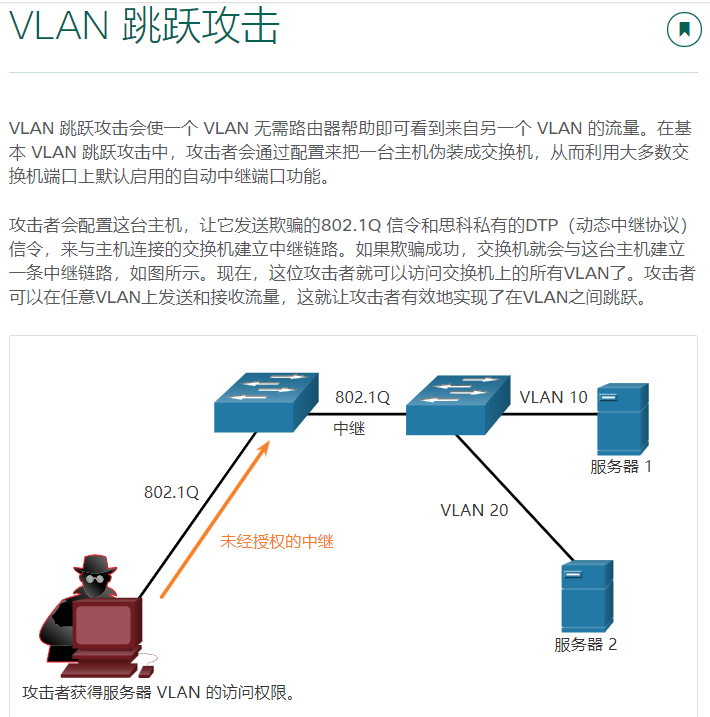

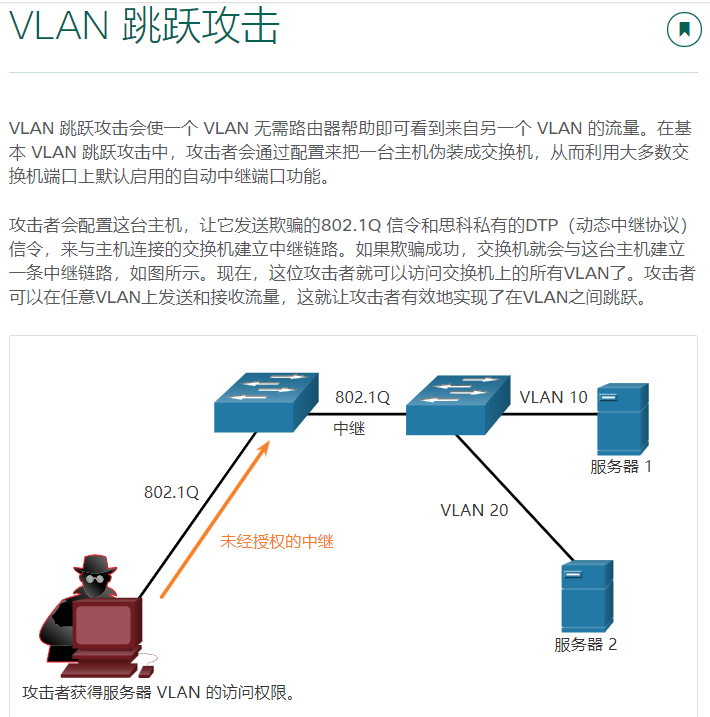

VLAN跳跃攻击:借助交换机默认开启中继设置作跳板进入网络

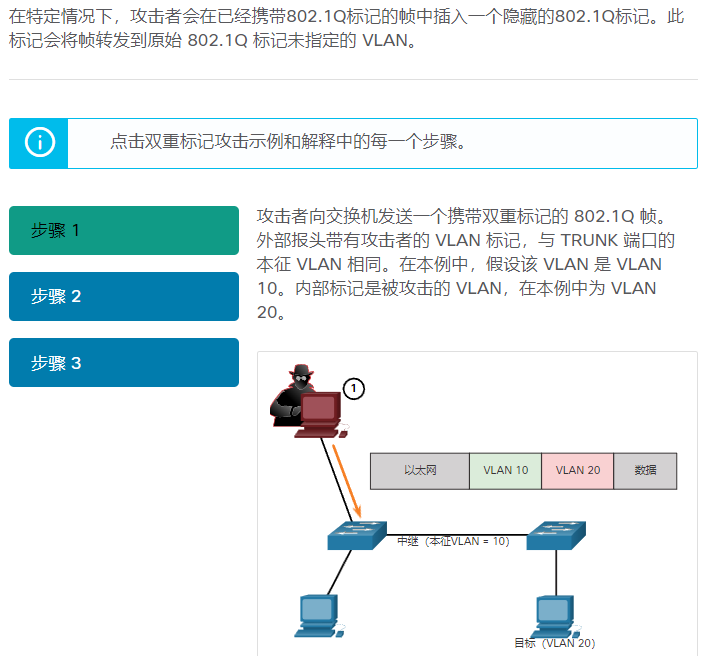

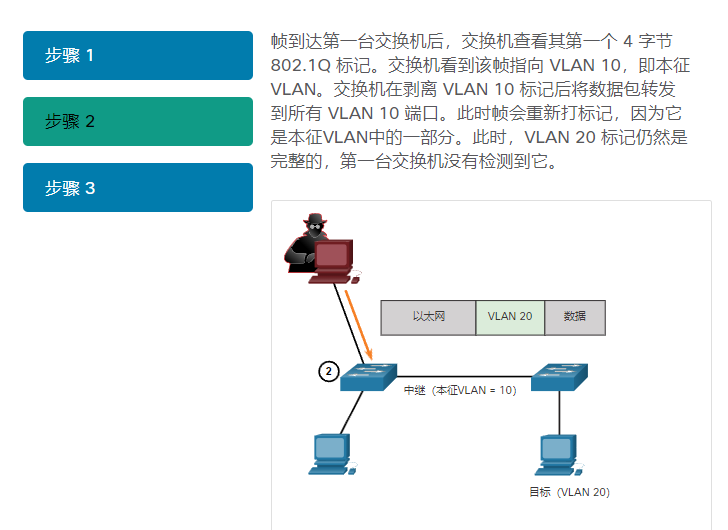

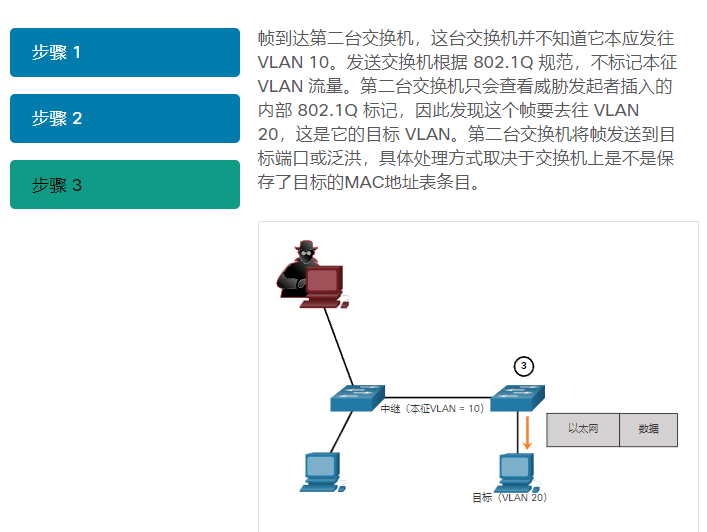

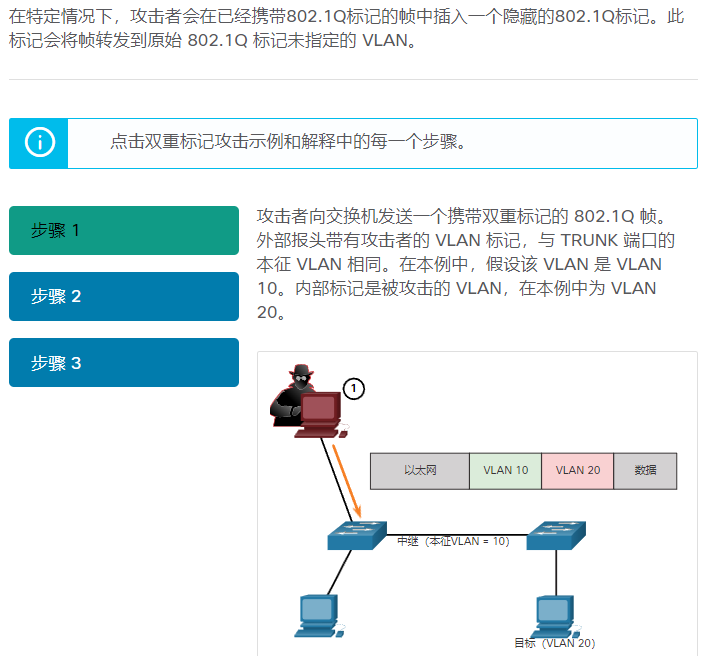

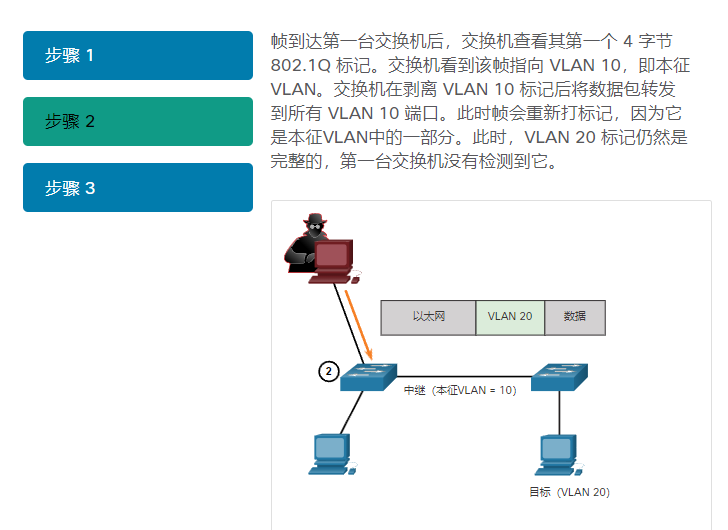

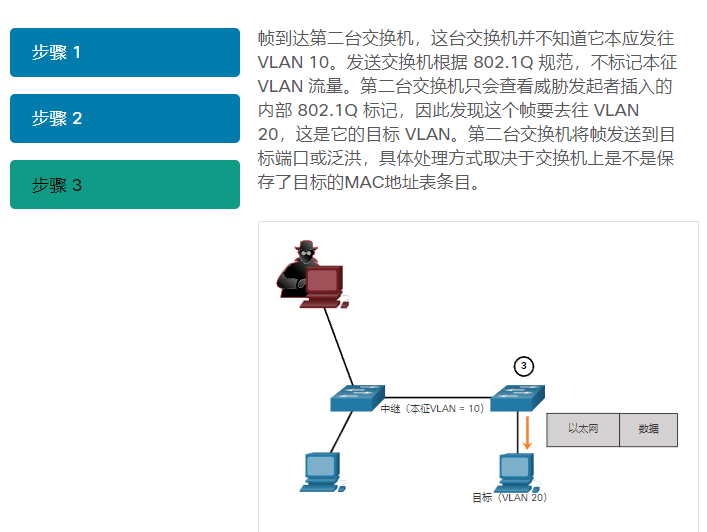

VLAN双重标记攻击:

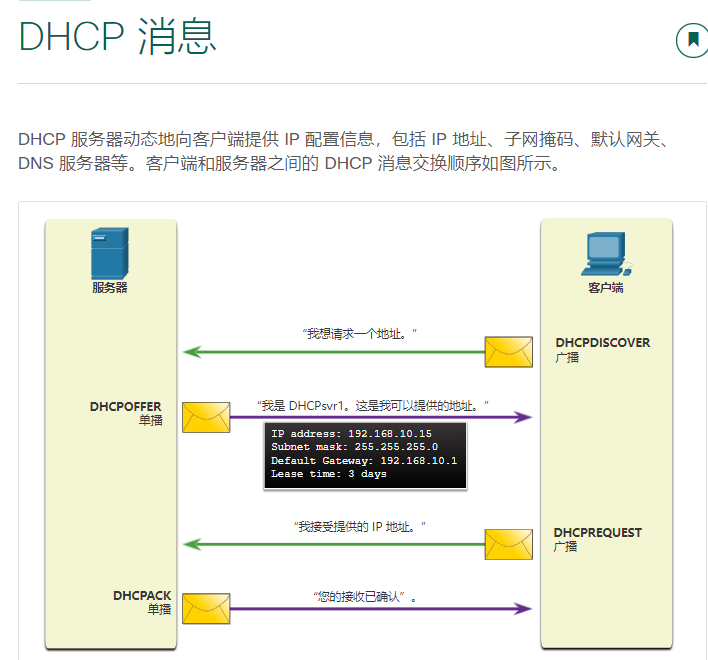

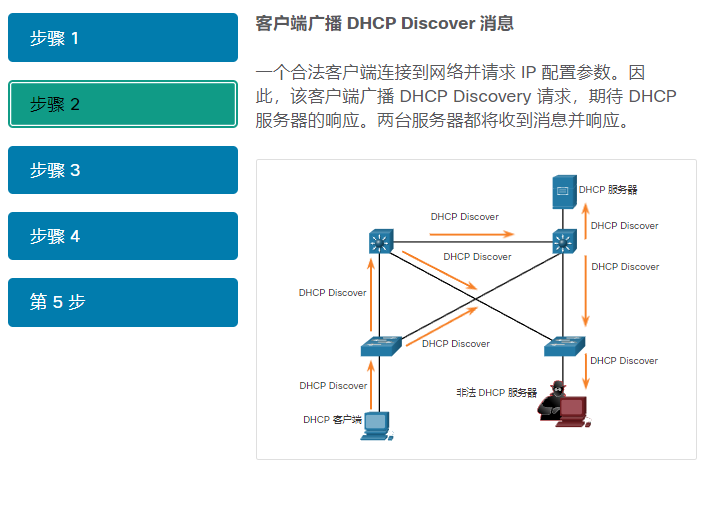

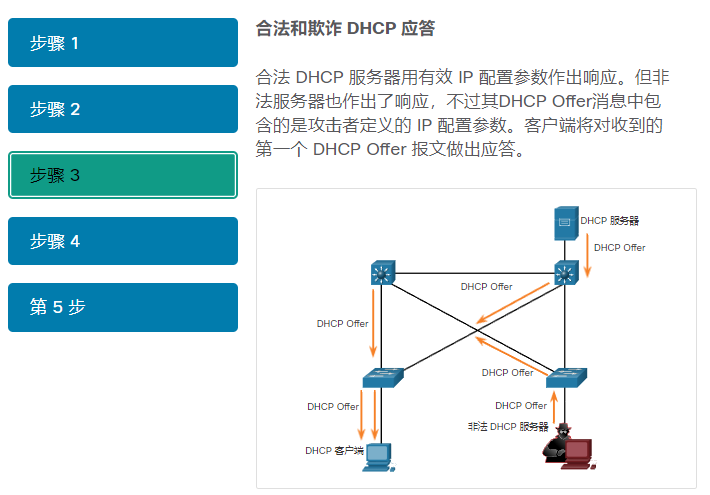

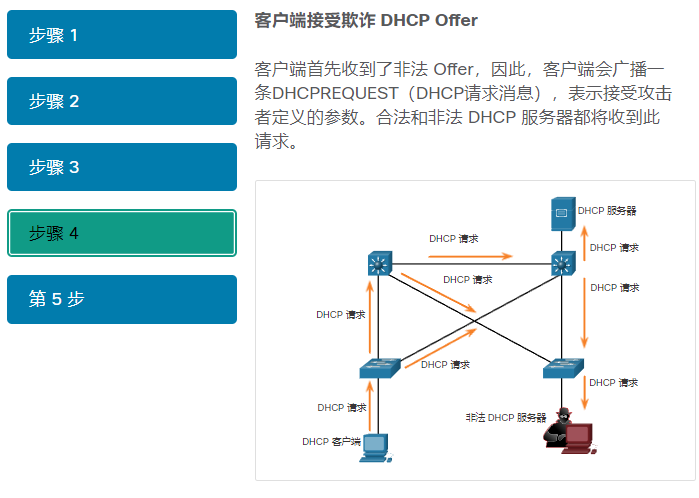

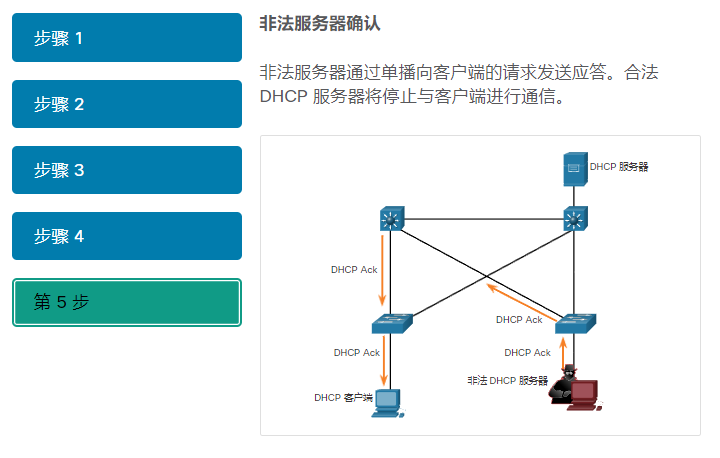

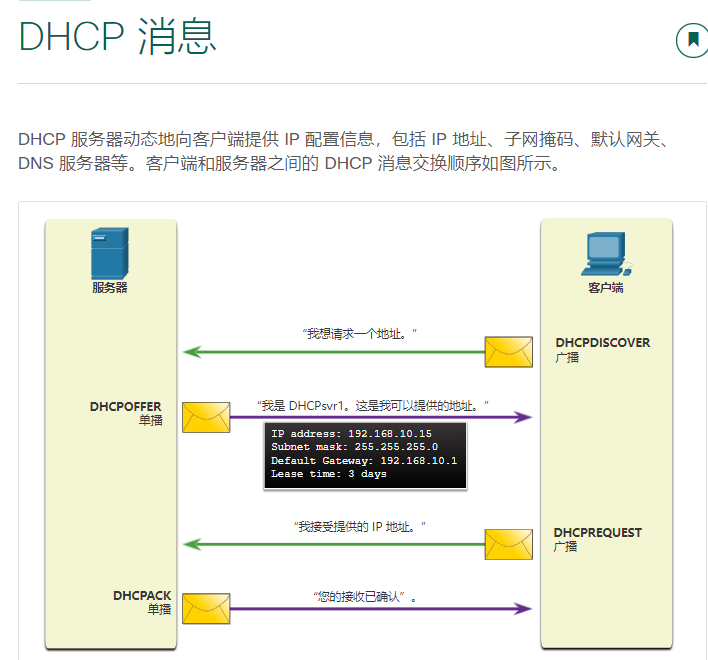

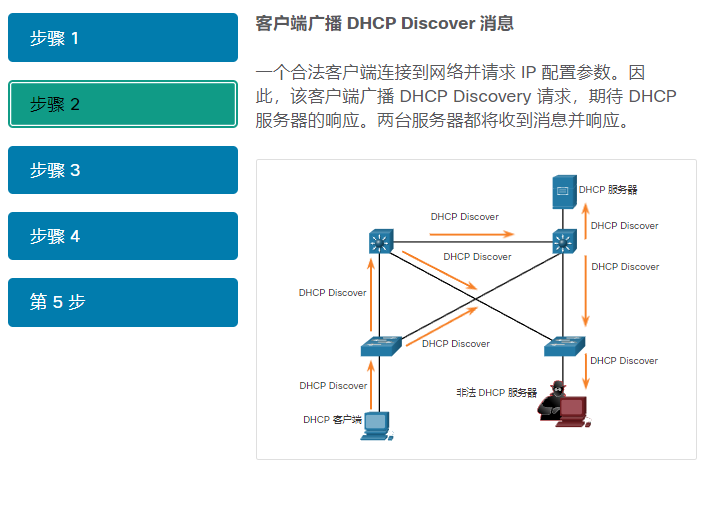

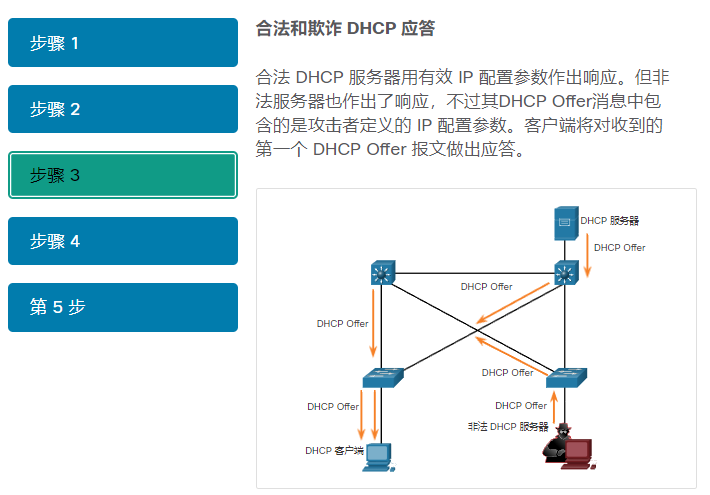

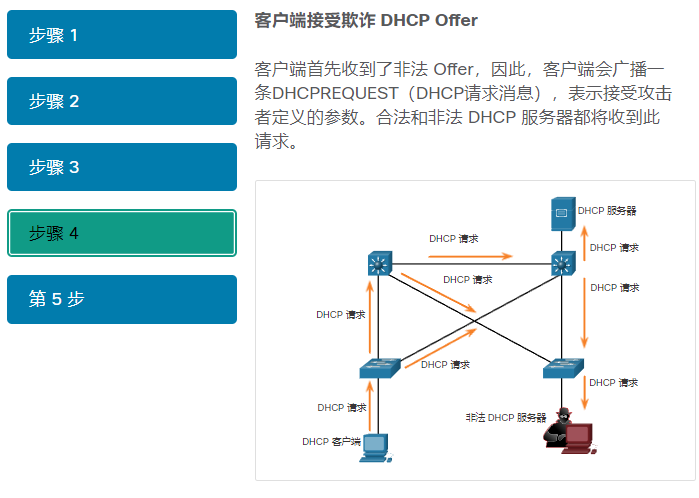

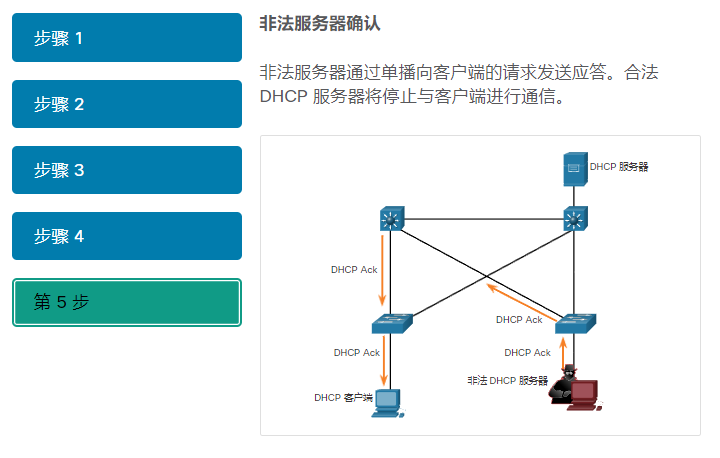

DHCP攻击:

更新: 2025-03-11 13:47:20

原文: https://www.yuque.com/yuhui.net/network/sz1sitpgvxf3elly

VLAN跳跃攻击:借助交换机默认开启中继设置作跳板进入网络

VLAN双重标记攻击:

DHCP攻击:

更新: 2025-03-11 13:47:20

原文: https://www.yuque.com/yuhui.net/network/sz1sitpgvxf3elly

评论(0)

暂无评论