信息安全评估

安全评估基础

安全评估:

针对事物潜在影响正常执行其职能的行为产生干扰或者破坏的因素进行识别、评价的过程

对安全评估的理解:

狭义:指代信息安全

广义:泛指

安全评估的工作内容:

安全评估的价值

·安全建设的起点和基础

·信息安全建设和管理的科学方法

·倡导适度安全

·保护网络空间安全的核心要素和手段

风险评估工具

·风险评估与管理工具:一套集成了风险评估各类知识和判据的管理信息系统,以规范风险评估的过程和操作方法;或者是用于收集评估所需要的数据和资料,基于专家经验,对输入输出进行模型分析

·系统基础平台风险评估工具:主要用于对信息系统的主要部件(操作系统、数据库系统、网络设备)的脆弱性进行分析或实施基于脆弱性的攻击

·风险评估辅助工具:实现对数据的采集、现状分析和趋势分析等单项功能,为风险评估各要素的赋值、定级提供依据

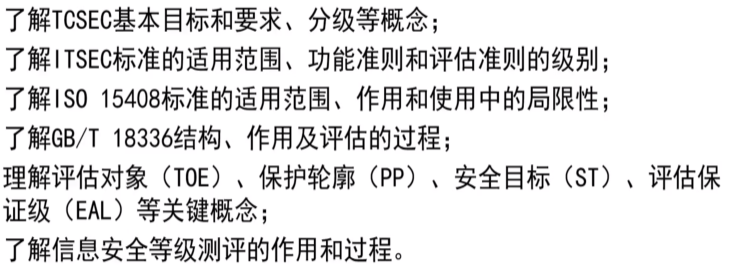

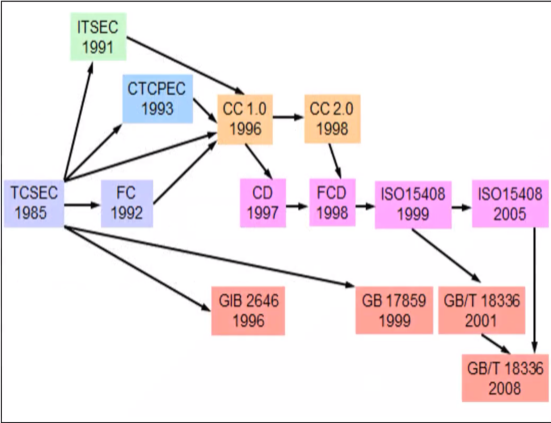

安全评估标准:

发展:

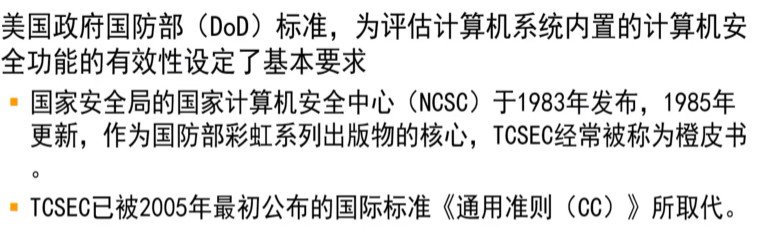

TCSEC(可信计算机系统评估标准)

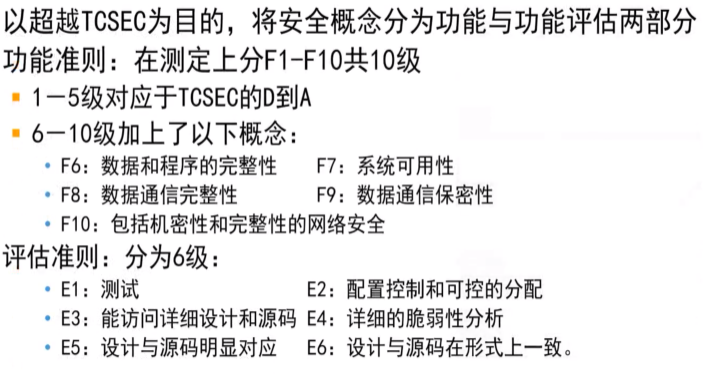

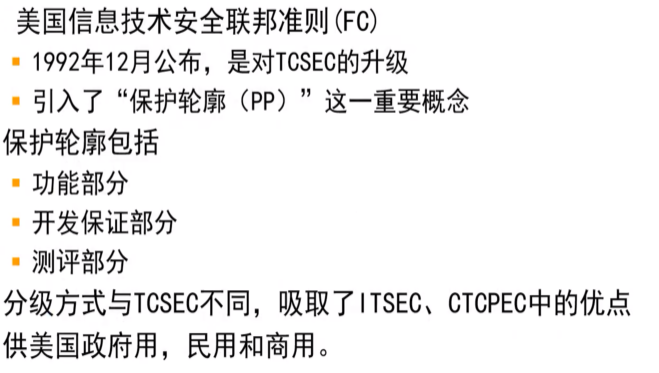

信息技术安全评估标准(ITSEC)

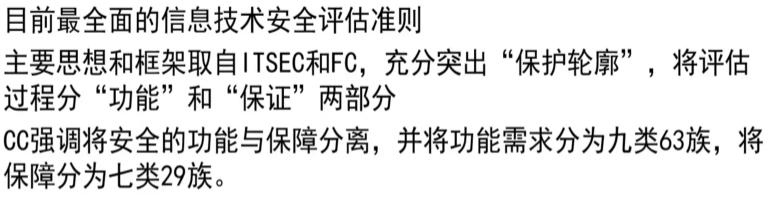

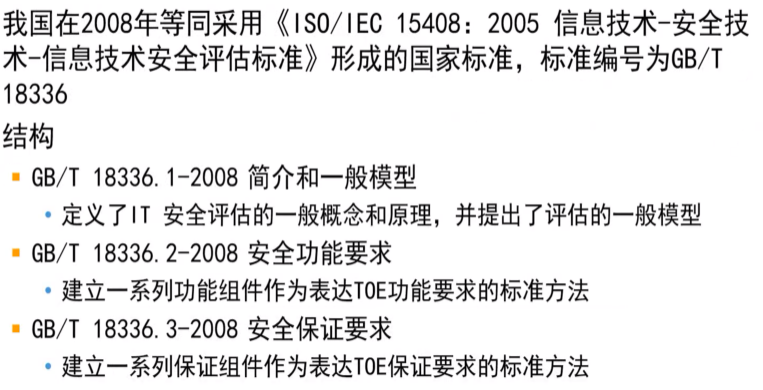

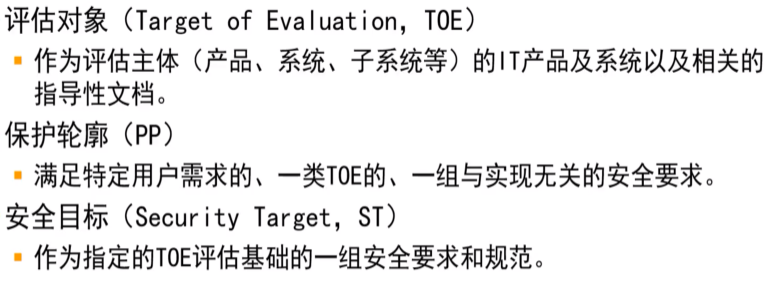

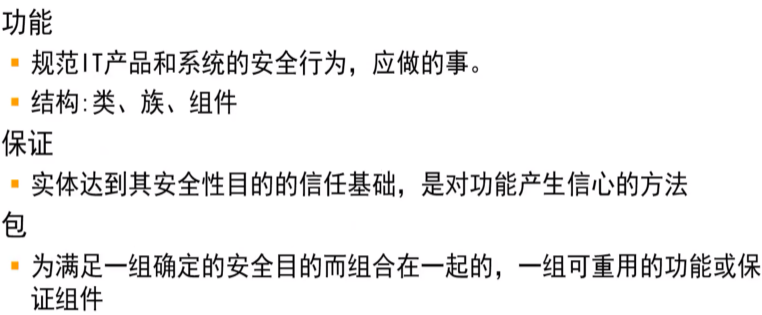

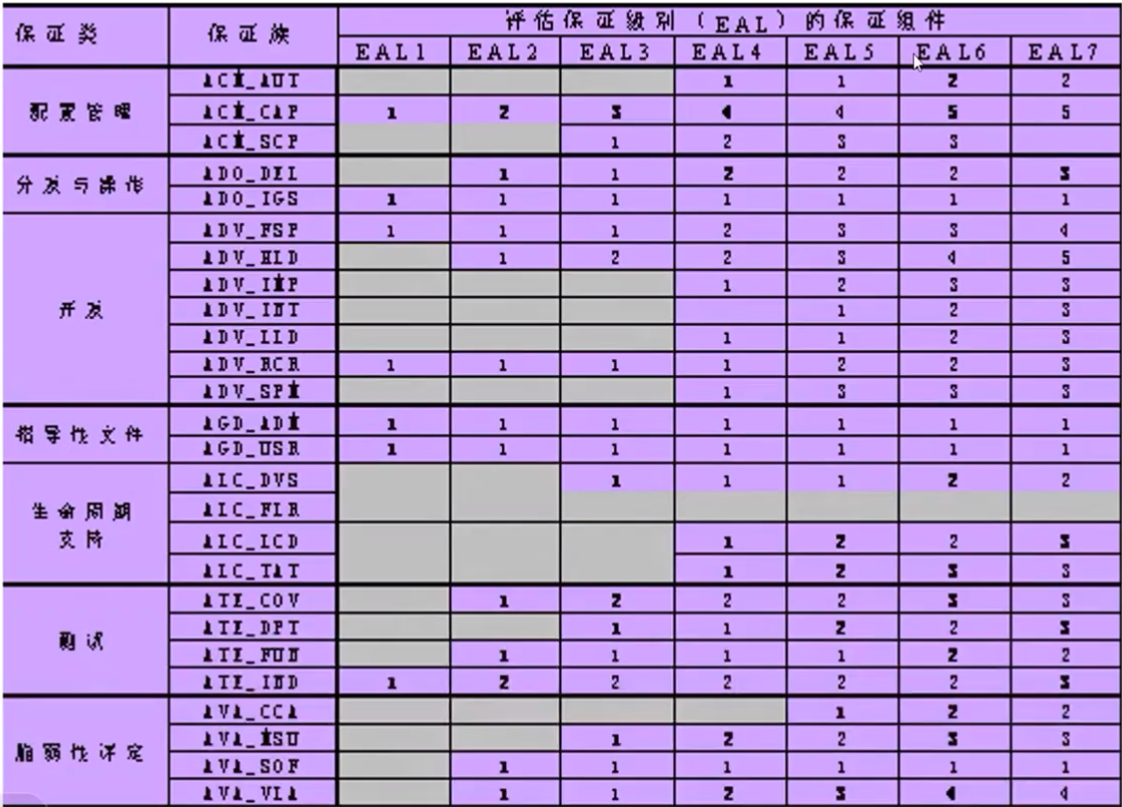

CC的关键概念

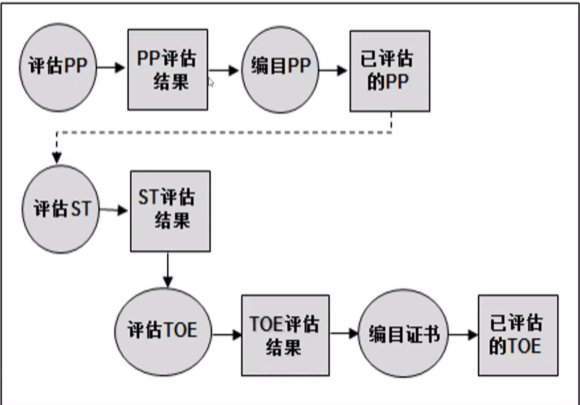

评估流程

CC的局限性

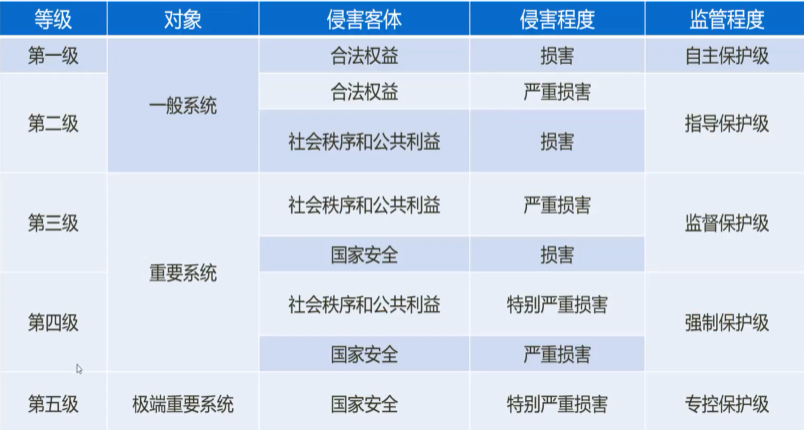

信息系统安全等级保护测评

安全评估实施

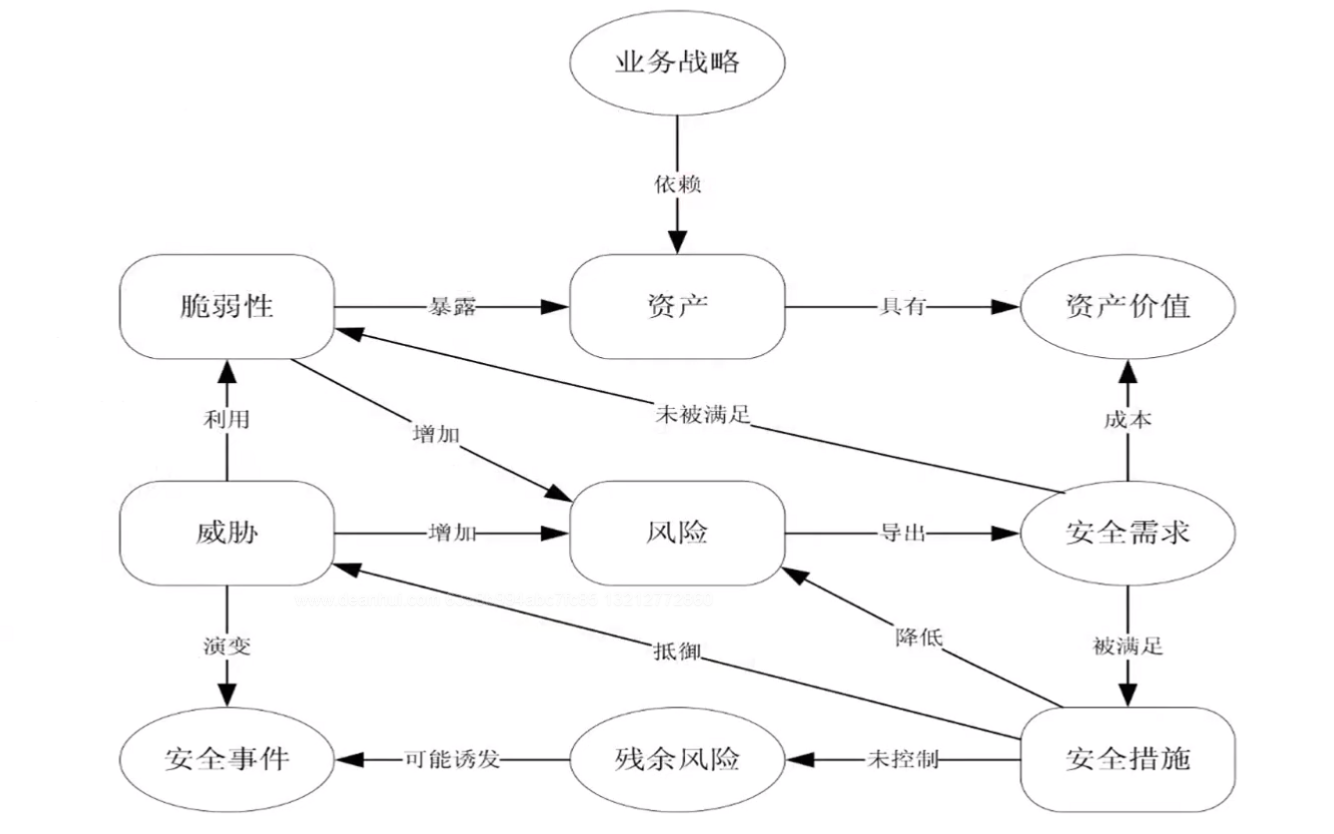

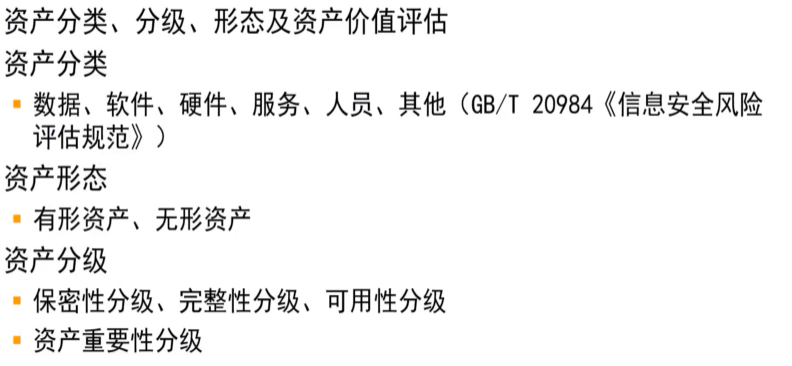

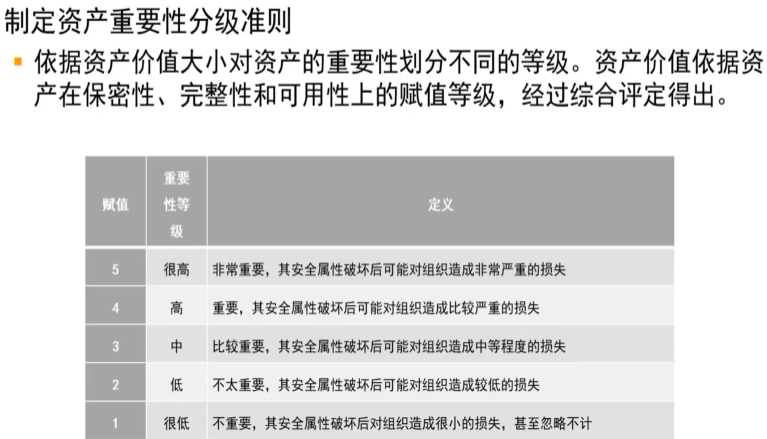

资产

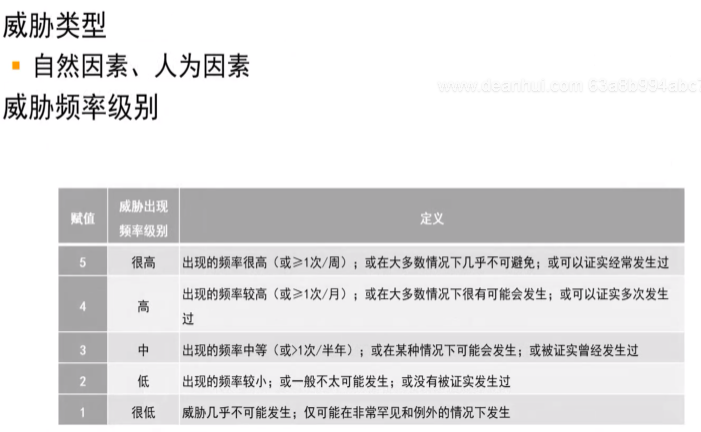

威胁

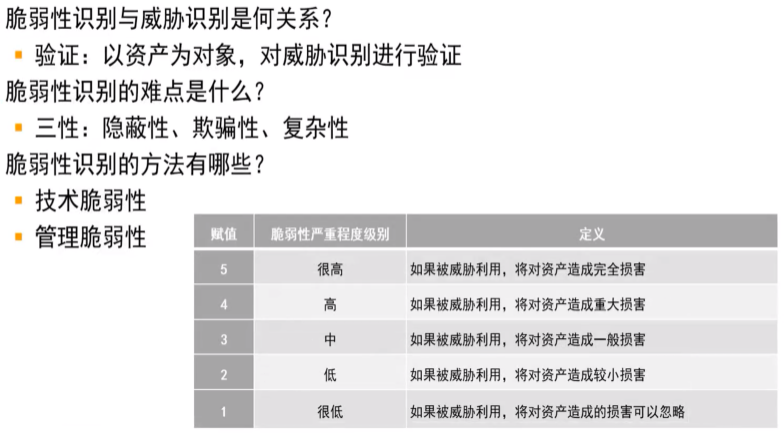

脆弱性

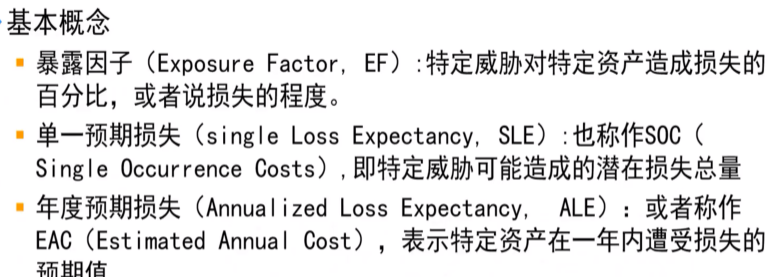

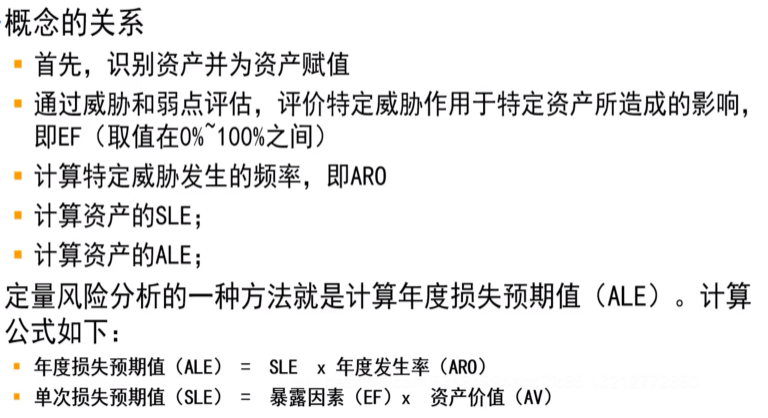

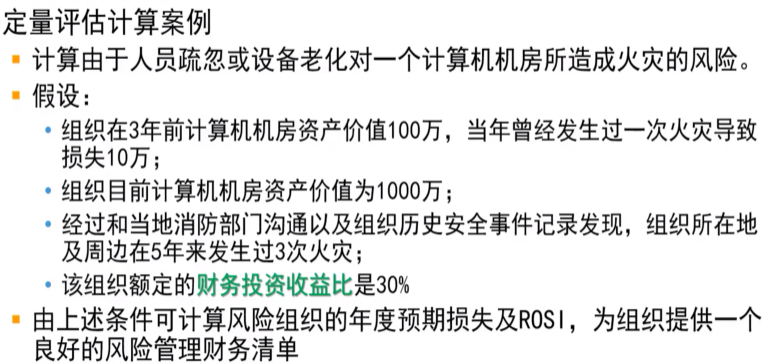

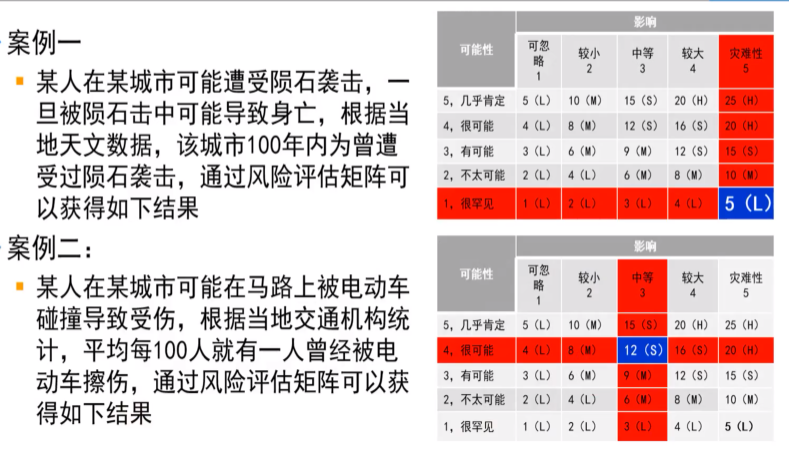

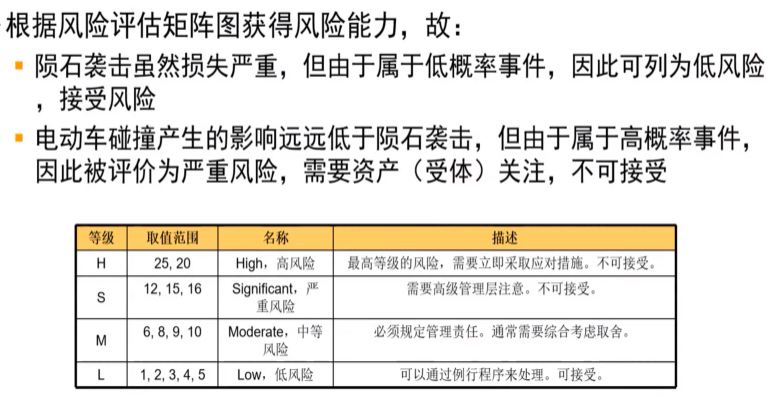

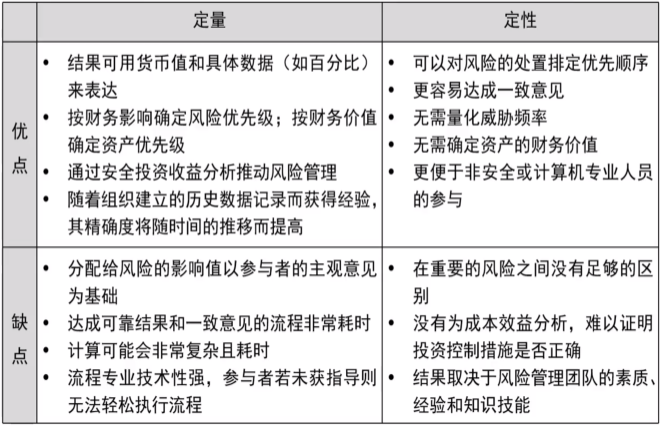

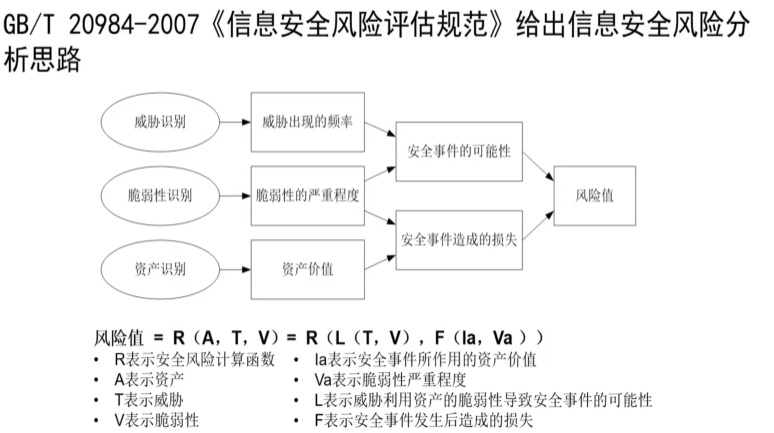

风险评估常用方法

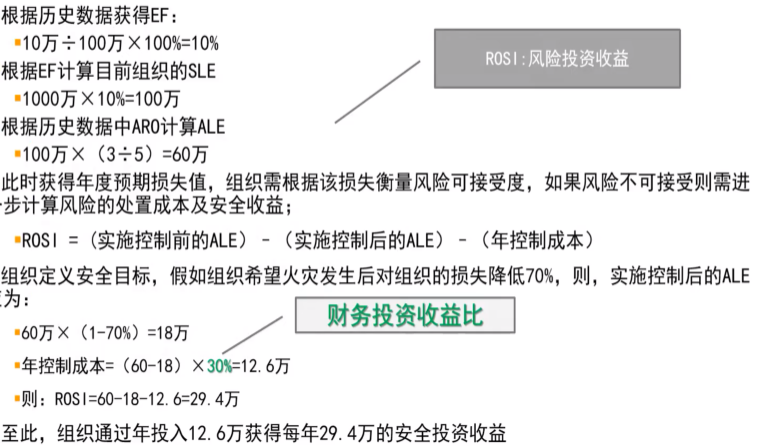

·定量分析

·定性分析

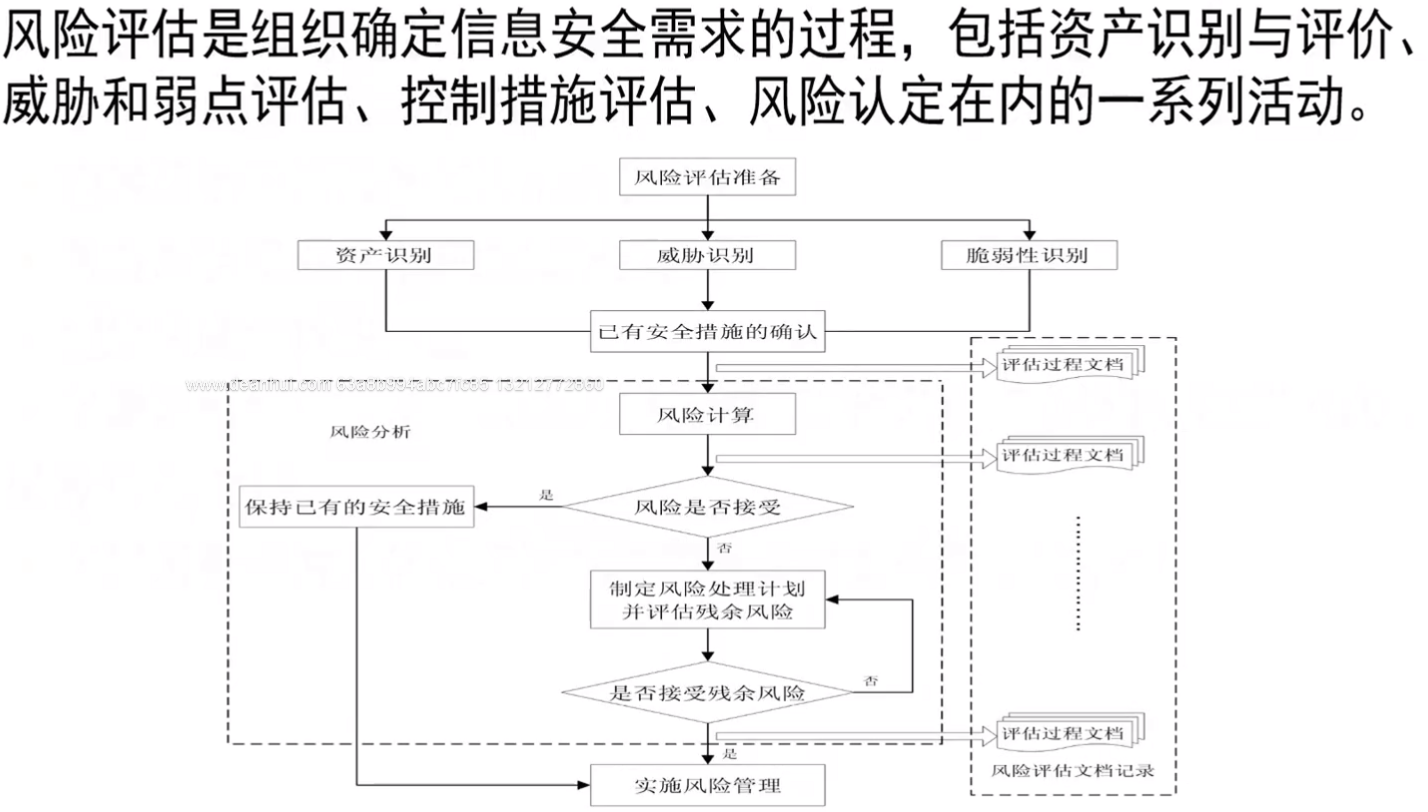

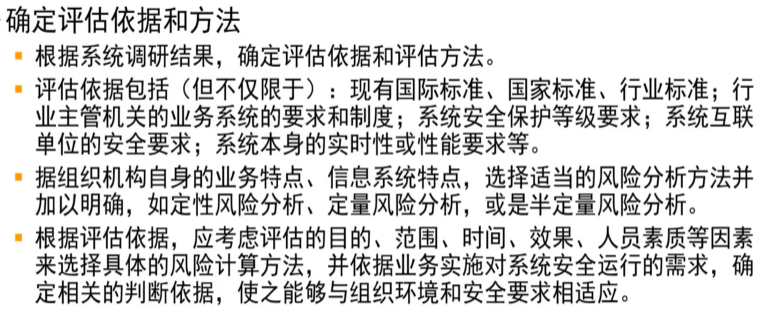

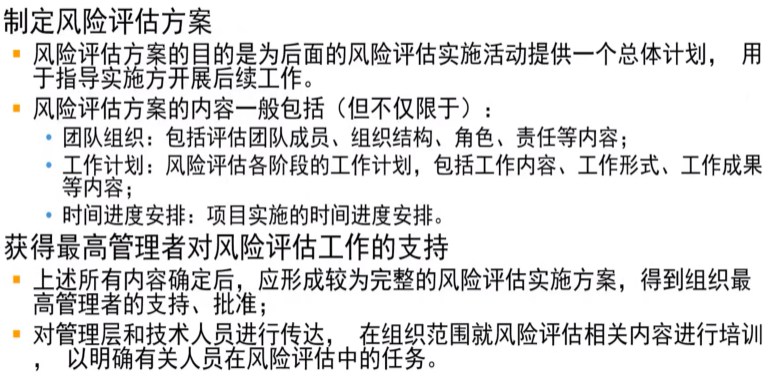

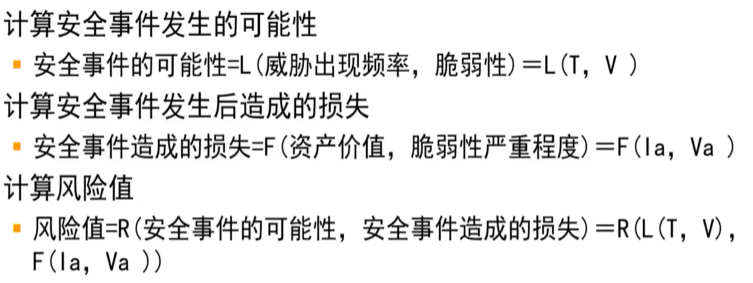

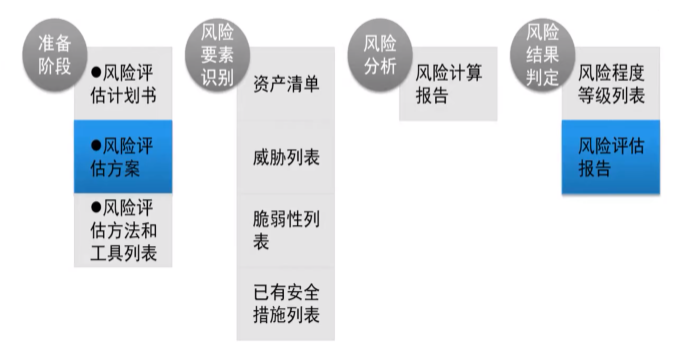

·风险评估的基本过程

、

·资产识别

·威胁识别

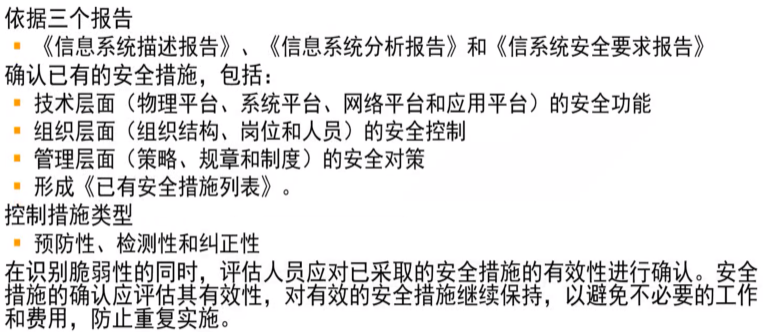

·脆弱性识别

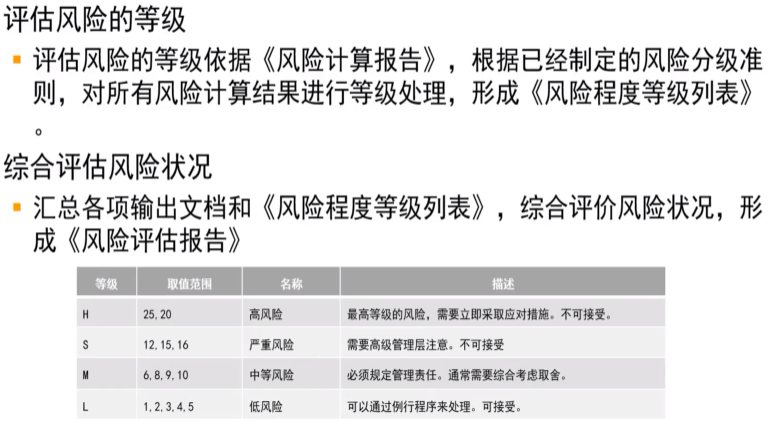

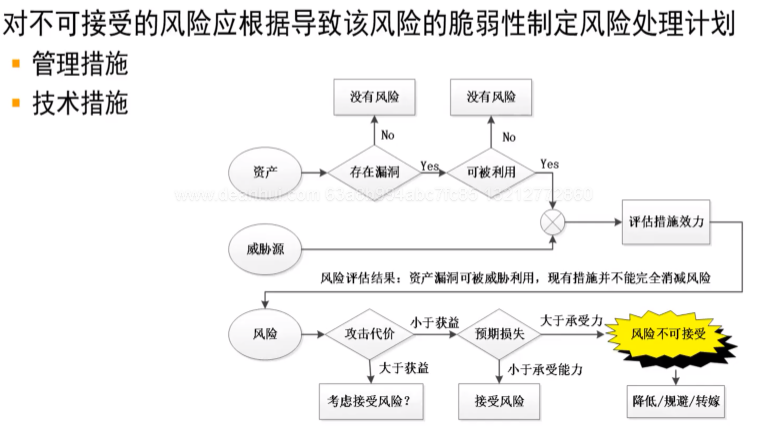

风险结果判定

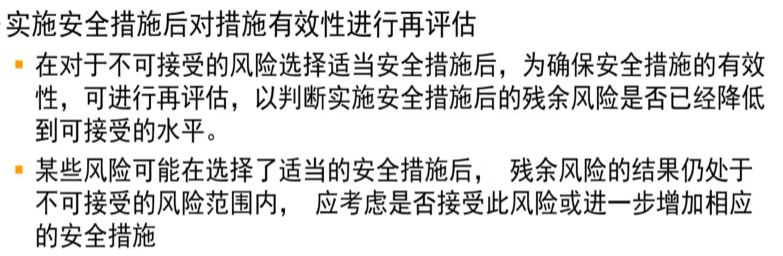

残余风险评估

风险评估文档

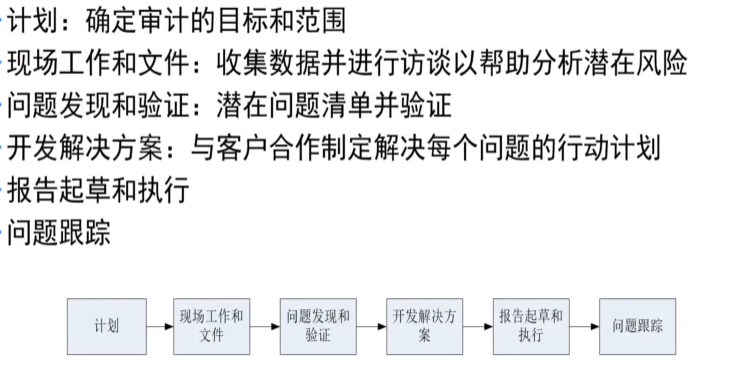

信息系统审计

审计技术控制

审计管理控制

审计报告

更新: 2025-03-11 12:30:20

原文: http://www.yuque.com/yuhui.net/network/zccdz2410lwq52iw

评论(0)

暂无评论