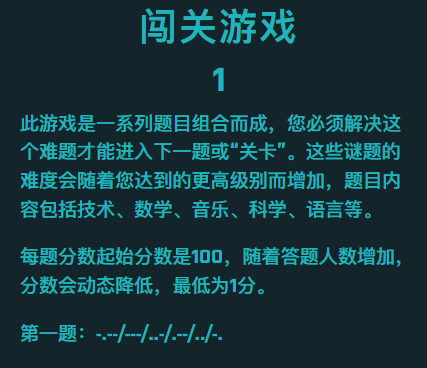

闯关游戏

第一关:

-.–/—/..-/.–/../-.

对照摩丝密码表得出

结果为:

YOUWIN

英文字母

| 字母 | 摩斯密码 | 字母 | 摩斯密码 |

|---|---|---|---|

| A | .- | N | -. |

| B | -… | O | — |

| C | -.-. | P | .–. |

| D | -.. | Q | –.- |

| E | . | R | .-. |

| F | ..-. | S | … |

| G | –. | T | – |

| H | …. | U | ..- |

| I | .. | V | …- |

| J | .— | W | .– |

| K | -.- | X | -..- |

| L | .-.. | Y | -.– |

| M | — | Z | –.. |

数字

| 数字 | 摩斯密码 |

|---|---|

| 0 | —– |

| 1 | .—- |

| 2 | ..— |

| 3 | …– |

| 4 | ….- |

| 5 | ….. |

| 6 | -…. |

| 7 | –… |

| 8 | —.. |

| 9 | —-. |

标点符号

| 符号 | 摩斯密码 | 符号 | 摩斯密码 |

|---|---|---|---|

| . | .-.-.- | , | –..– |

| ? | ..–.. | ‘ | .—-. |

| ! | -.-.– | / | -..-. |

| ( | -.–. | ) | -.–.- |

| & | .-… | : | —… |

| ; | -.-.-. | = | -…- |

| + | .-.-. | – | -….- |

| _ | ..–.- | " | .-..-. |

| $ | …-..- | @ | .–.-. |

特殊符号

| 符号 | 摩斯密码 |

|---|---|

| 错误信号(Error) | …….. |

| 开始信号(Start) | -.-.- |

| 结束信号(End) | …-.- |

摩斯密码规则

- 点(.):短信号,持续时间最短。

- 划(-):长信号,持续时间为点的三倍。

- 字符内间隔:点和划之间的间隔为一个点的时间。

- 字符间间隔:每个字母或符号之间有三个点的时间间隔。

- 单词间间隔:每个单词之间有七个点的时间间隔。

第二关

题目图片二维码缺失定位标记(三个方框和方块)

补全后扫码就能得到 flag

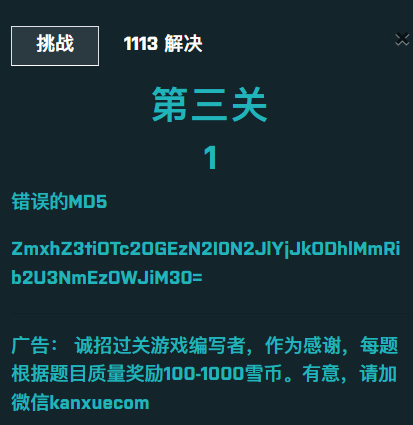

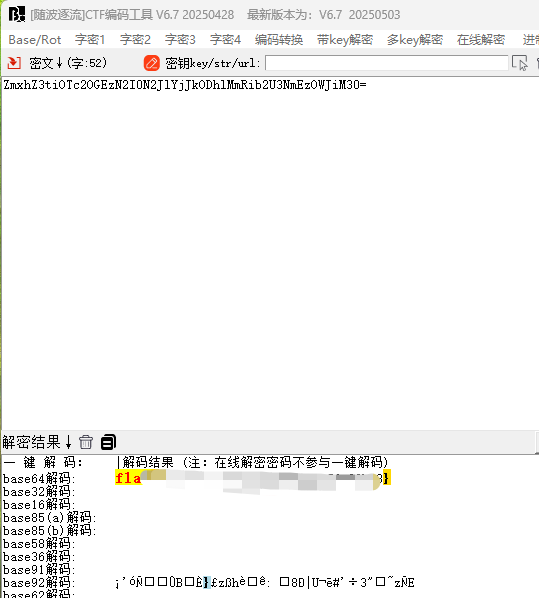

第三题

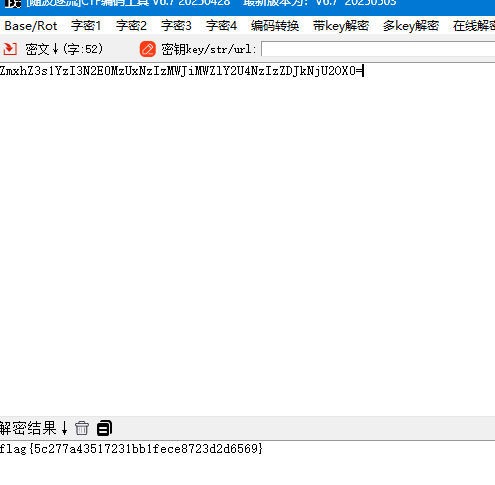

解码 MD5,直接随波逐流

可以看到 并非 MD5

根据题目,一般MD5值是32位由数字“0-9”和字母“a-f”所组成的字符串,所以把里面的唯一可能有问题的字符修改一下提交,正确

flag{b9768a37b47beb2d88e2dboe76a39bb3}

把 o 换成 0

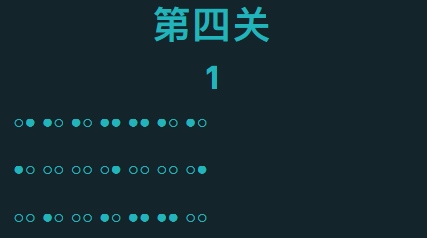

第四关

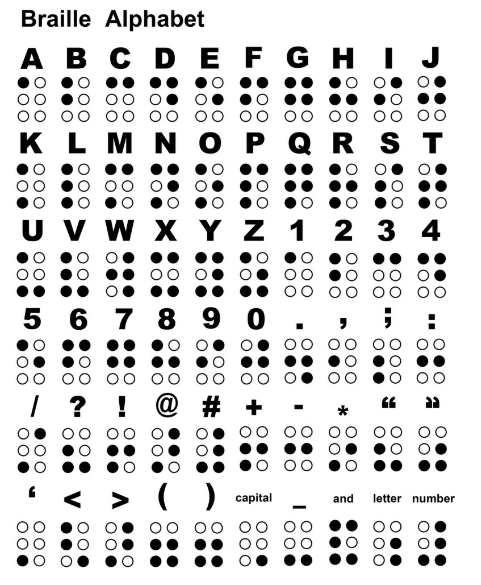

○● ●○ ●○ ●● ●● ●○ ●○

●○ ○○ ○○ ○● ○○ ○○ ○●

○○ ●○ ○○ ●○ ●● ●● ○○某种密码,经过查找后是盲文

得到答案

ikanxue

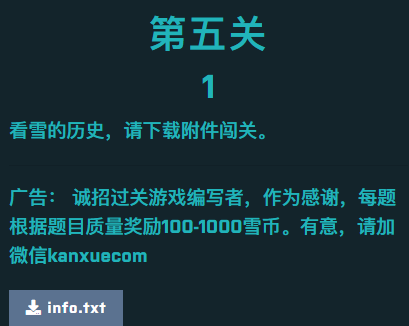

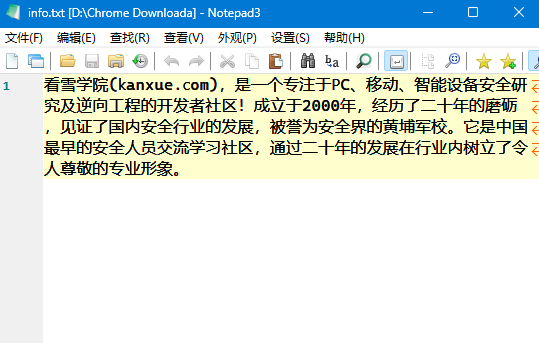

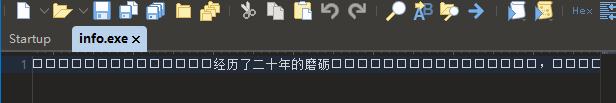

第五关

下载附件

查看属性没有发现有效信息,使用 010 编辑器打开

有空白符号

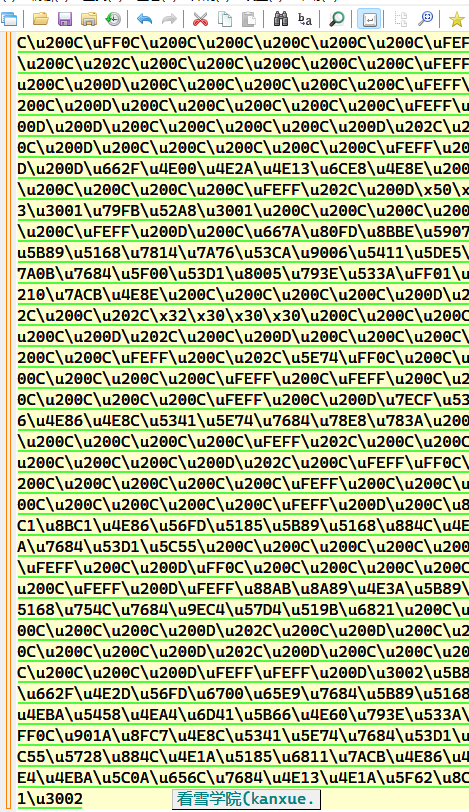

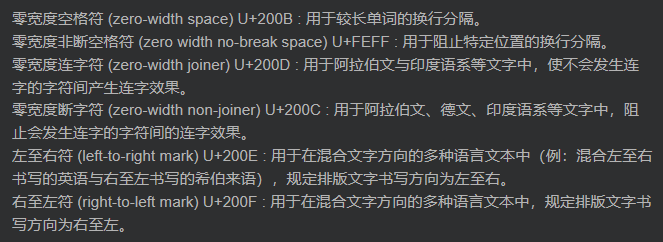

经过查阅 有零宽度字符隐写

记事本转换十六进制发现有很多u200C

是 unicode 字符,为零宽字符

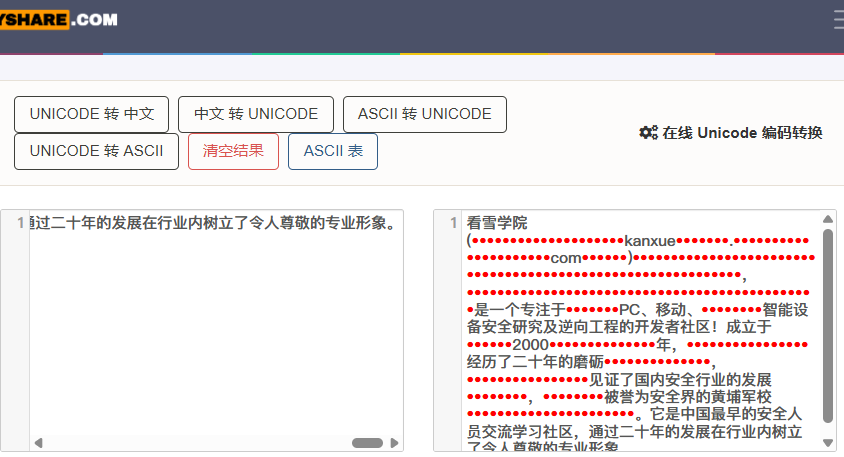

进入 unicode 转码网站

发现无法解密

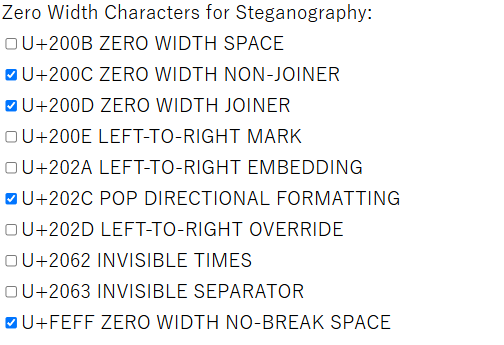

发现文本文件中,有不同的零宽字符

进入:

https://330k.github.io/misc_tools/unicode_steganography.html

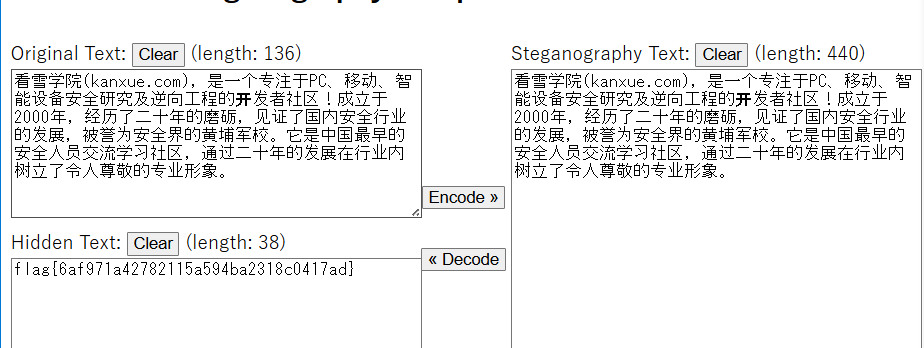

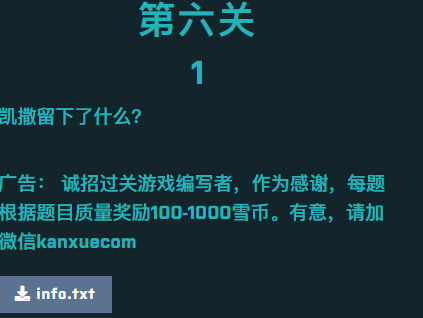

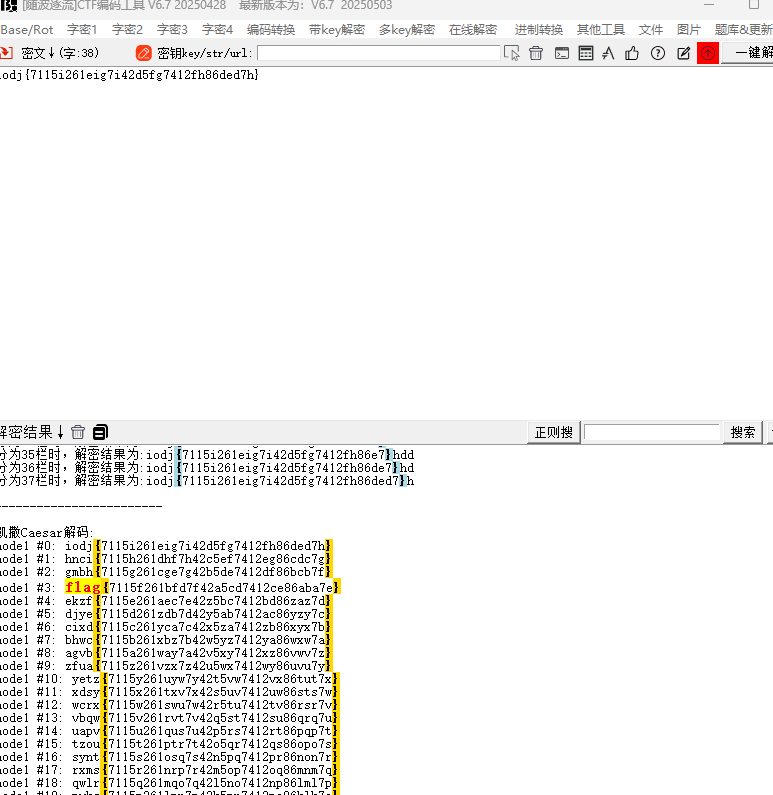

第六关

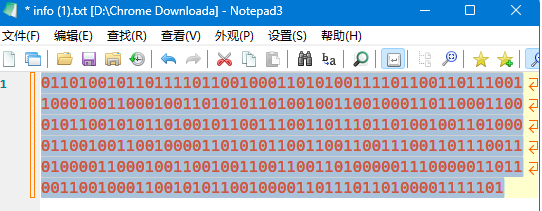

下载附件后打开文件是二进制

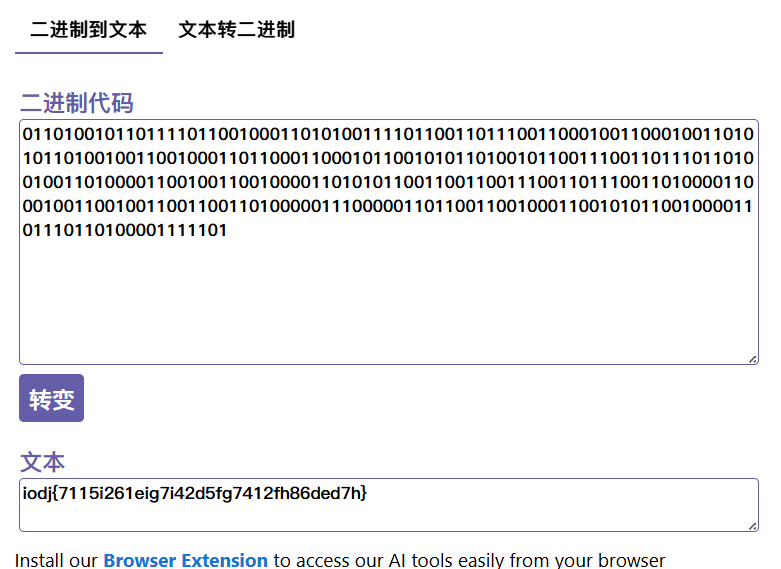

https://magictool.ai/tool/binary-to-text/zh/

转文本为

然后凯撒解码

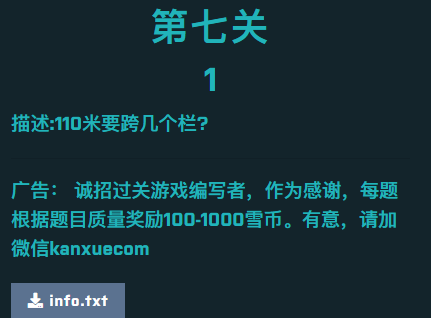

第七关

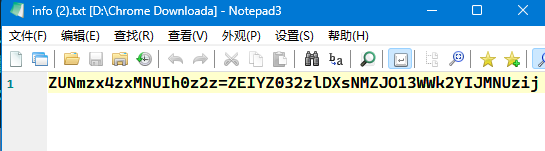

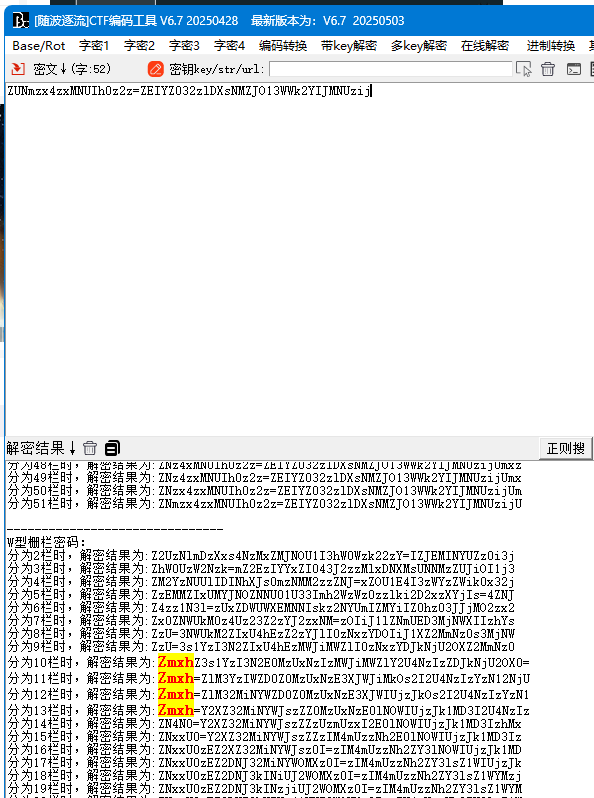

下载附件后得到

根据提示想到栅栏密码,栅栏密码有传统形和W型,这个是W型,key为10的时候=号在最后,可base64解码得到flag

第八关

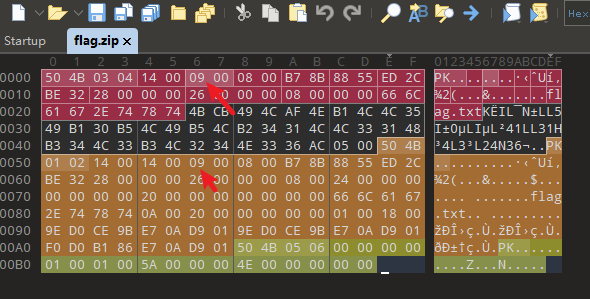

给了一个压缩包

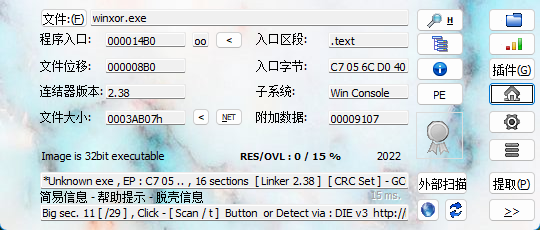

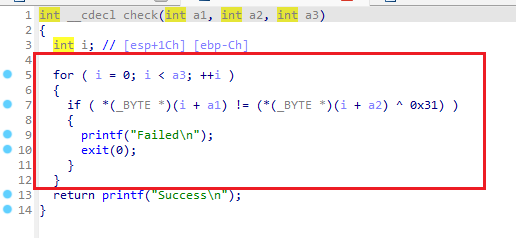

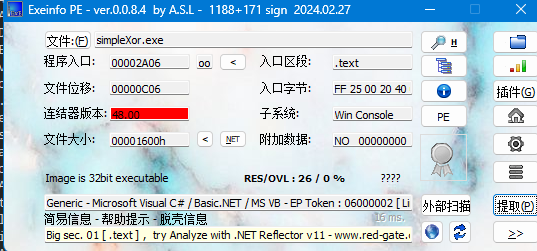

文件名为 winxor,xor 可能是需要异或操作,本人是新手,这里搜索了本关 wp 在此记录笔记

这一关需要部分 reverse 知识

首先检查软件是否带壳,使用Exeinfo PE 0.0.8.4

软件 32 位,不加壳

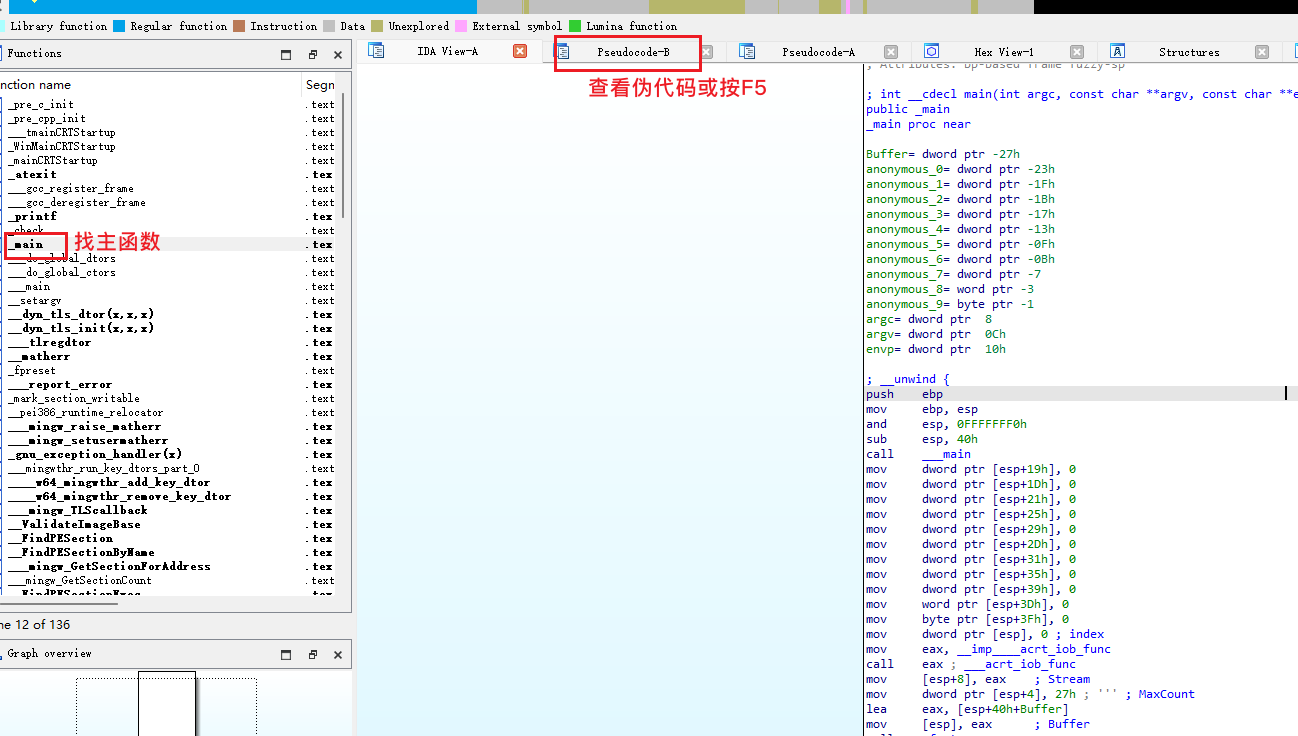

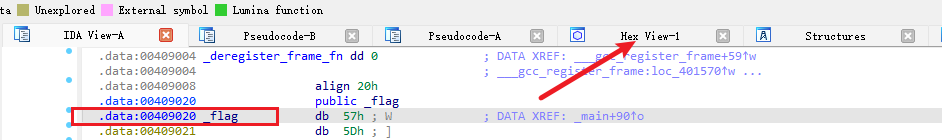

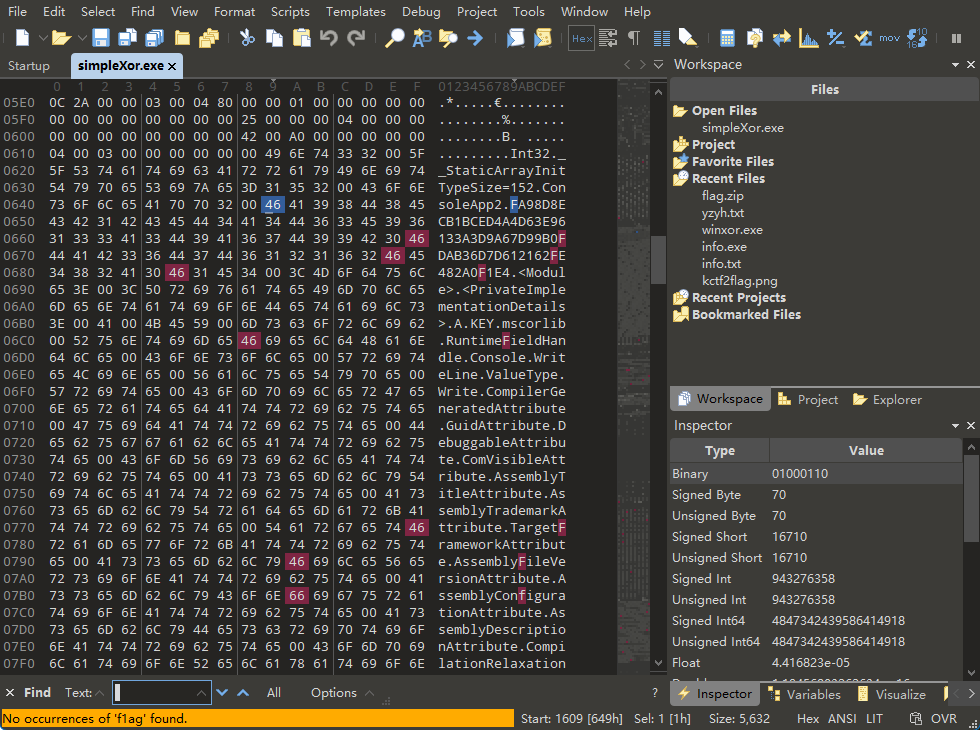

使用 32bit IDA 打开

这里看到 flag

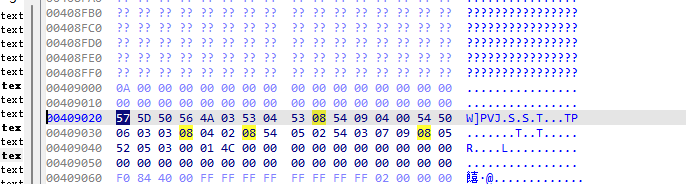

双击该变量跳转,点击到十六进制查看

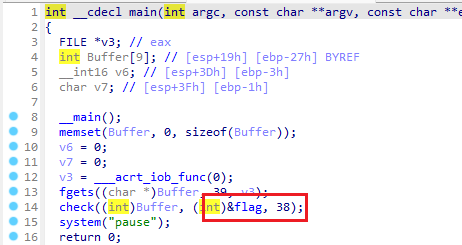

这里再进入到 IDA 里看 check 逻辑

s = [0x57,0x5D,0x50,0x56,0x4A,0x03,0x53,0x04,0x53,0x08,0x54,0x09,0x04,0x00,0x54,0x50,

0x06,0x03,0x03,0x08,0x04,0x02,0x08,0x54,0x05,0x02,0x54,0x03,0x07,0x09,0x08,0x05,

0x52,0x05,0x03,0x00,0x01,0x4C]

result = ''

for i in s:

result += chr(i ^ 0x31)

print(result)运行代码得到 flag

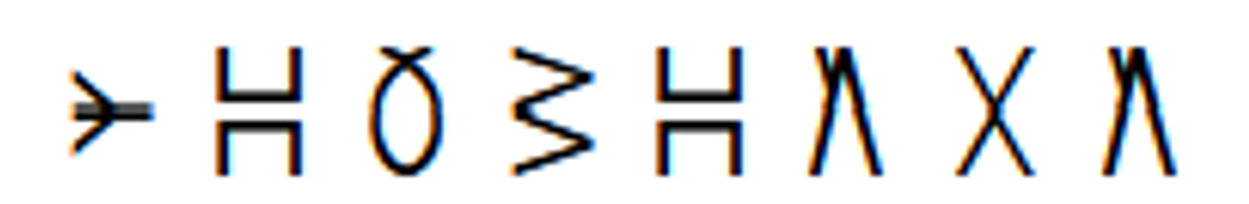

第九关

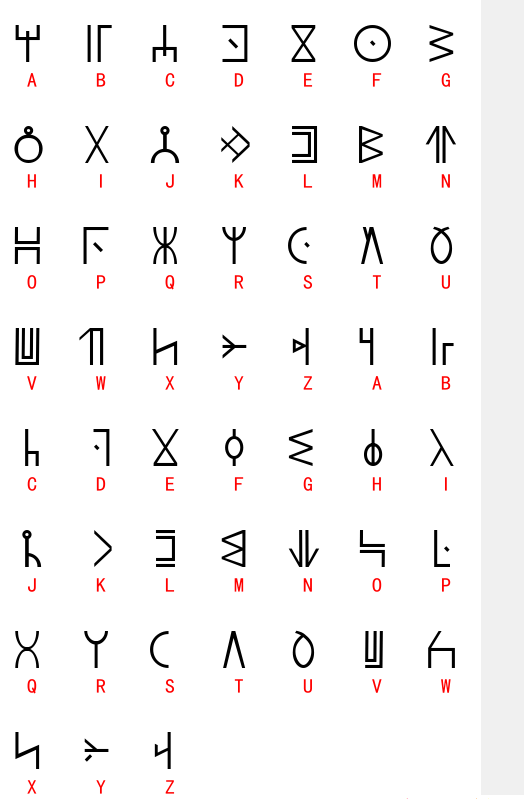

瓦坎达码

下载附件得到

查找对应 wakanda 编码

得到 YOUGOTIT

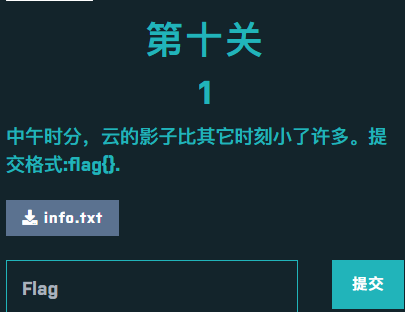

第十关

题目:

提交格式

flag{}

附件内容:

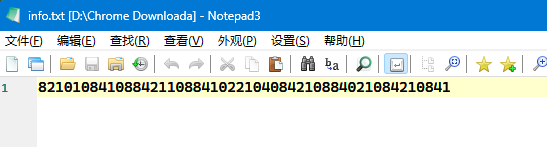

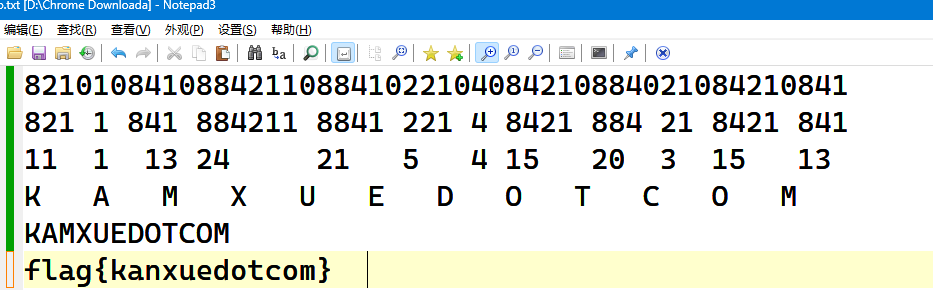

821010841088421108841022104084210884021084210841下载txt文件,只含有5个数字01248,题目中又有云和影的提示,云影编码

第十一关

用010editor打开,修改压缩文件加密标志位为00,保存后就没有密码了

第十二关

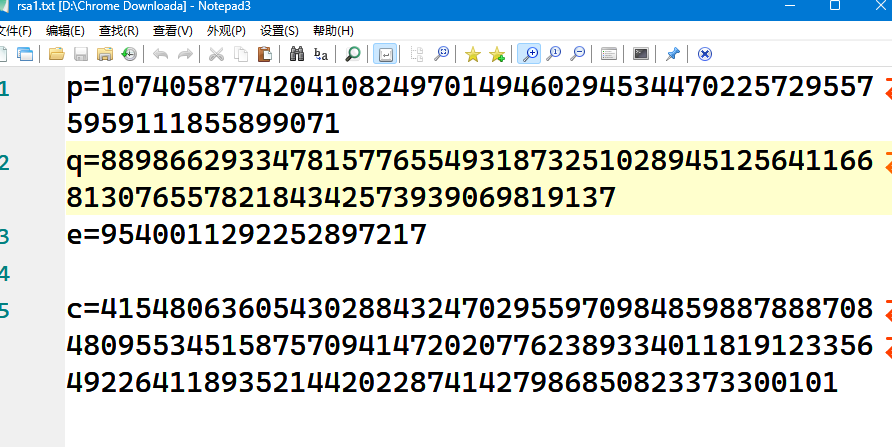

已知N、e、c或已知p、q、e、c求m。

import gmpy2

p = 1074058774204108249701494602945344702257295575959111855899071

q = 88986629334781577655493187325102894512564116681307655782184342573939069819137

e = 9540011292252897217

c = 41548063605430288432470295597098485988788870848095534515875709414720207762389334011819123356492264118935214420228741427986850823373300101

n = p * q

fn = (p - 1) * (q - 1)

d = gmpy2.invert(e, fn)

h = hex(gmpy2.powmod(c, d, n))[2:]

if len(h) % 2 == 1:

h = '0' + h

s = str(bytes.fromhex(h))

print(s)得到 flag

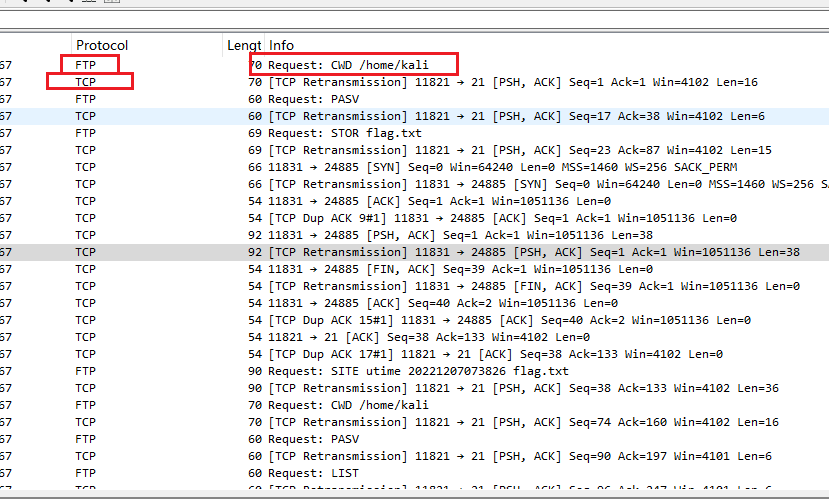

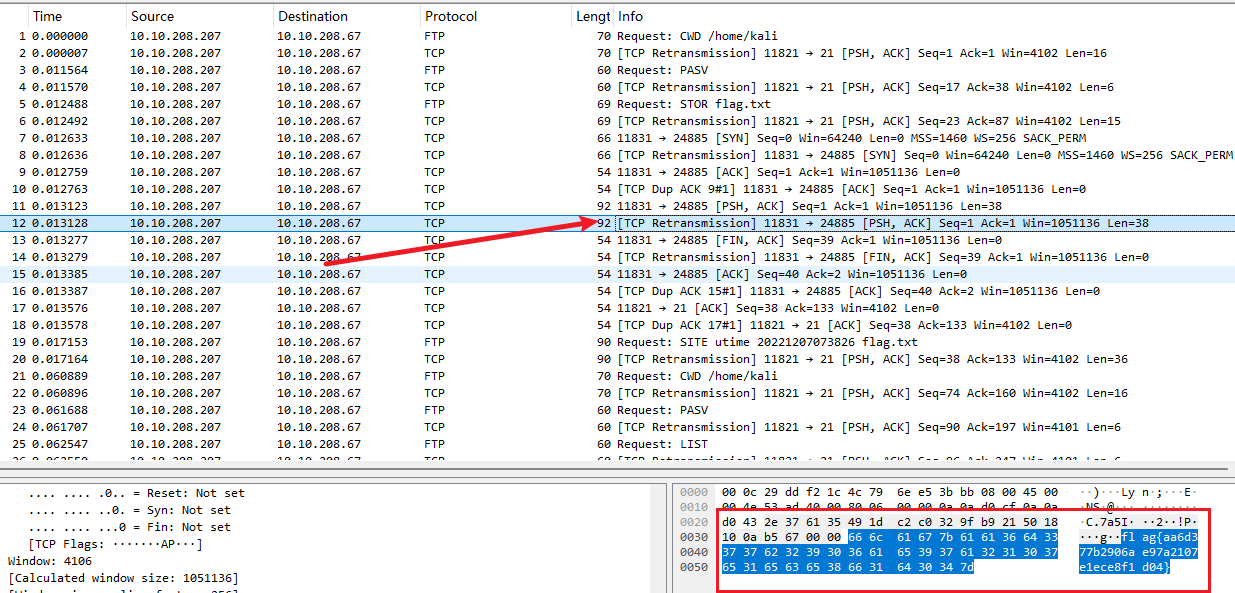

第十三关

流量分析

下载附件得到一个流量包,打开发现协议使用了 TCP 和 FTP

FTP 的报文能直接看出发送了什么命令

其中 STOR 为上传文件,看到上传了 flag.txt 那么就在接下来的 TCP 数据流中有传输了 flag 文件的数据

0000 00 0c 29 dd f2 1c 4c 79 6e e5 3b bb 08 00 45 00 ..)...Lyn.;...E.

0010 00 4e 53 ad 40 00 80 06 00 00 0a 0a d0 cf 0a 0a .NS.@...........

0020 d0 43 2e 37 61 35 49 1d c2 c0 32 9f b9 21 50 18 .C.7a5I...2..!P.

0030 10 0a b5 67 00 00 66 6c 61 67 7b 61 61 36 64 33 ...g..flag{aa6d3

0040 37 37 62 32 39 30 36 61 65 39 37 61 32 31 30 37 77b2906ae97a2107

0050 65 31 65 63 65 38 66 31 64 30 34 7d e1ece8f1d04}第十四关

是个程序 猜测可能是逆向

Xor 可能是异或

顺着前面都操作,检查有无壳

无壳打开 010 编辑器看看

粗暴一点的 Ctrl+F 找不到 flag

查壳的时候看到程序是 32 位,丢到 32IDA 看看

更新: 2025-06-04 17:10:39

原文: https://www.yuque.com/yuhui.net/network/llxu8gr24hkg1ori

评论(0)

暂无评论